Com o aumento do uso de celulares e a modernização dos aparelhos, foram criadas formas de como passar e acessar informações. Entre essas formas, o QR Code ganhou notoriedade nos últimos anos, e os atacantes cibernéticos viram isso como uma oportunidade para uma nova forma de ataque. Nisso, nasceu o Phishing via QR code, uma técnica utilizada por cibercriminosos para enganar usuários e obter informações confidenciais.

Neste post, vamos explorar mais sobre o phishing via QR code e como se proteger contra esse tipo de golpe.

O que é phishing por QR Code?

Muito conhecido nos dias de hoje, phishing está presente por toda parte da internet, instigando e enganando pessoas a clicar e roubar informações. Dito isso, ataques de phishing possuem diversos formatos, como e-mail e arquivos contaminados para download. Nos últimos tempos, os especialistas em cibersegurança notaram o aumento dos números de ataques de phishing em formato de QR Code, também conhecido como Quishing.

Nessa configuração do ataque, o atacante envia QR codes através de um e-mail ou mensagem, normalmente se passando por alguma entidade ou empresa com o objetivo de levar a vítima a algum outro lugar, onde ele poderia ser prejudicado de alguma forma. Normalmente, esses códigos levam o a vítima a:

- Sites falsos: o usuário é levado a um site que parece legítimo, como uma loja online ou site de um banco. Quando a pessoa preenche o login ou se cadastra, o atacante recolhe as informações da vítima, como senhas e números de cartão de crédito.

- Download de aplicativos: nesse caso, QR code pode redirecionar a vítima para o download de um aplicativo ou arquivo malicioso, que pode infectar o dispositivo com malware.

Outro exemplo desse tipo de golpe é o uso do QR Code para cupons falsos e links falsos de pagamento, muito vezes enviados via e-mail para a vítima.

Porque o uso de phishing por QR Code em ataques?

Grande parte do sucesso dos ataques de Quishing é pela normalização que a sociedade passou a ter em utilizar esse Qr Code em todos os lugares sem pensar duas vezes, como por exemplo, para fazer pagamentos via PIX. Porém, esquecemos que a tecnologia por trás do QR Code não permite visualizar o que está sendo escaneado, ou seja, não é possível que a vítima verifique o que está no QR Code antes de escaneá-lo, sendo difícil de identificar que se é falso ou real.

Além disso, os QR Codes que são utilizados para golpes são feitos a partir de caracteres do padrão Unicode, diferente dos QR Codes tradicionais que são formados por uma imagem única. Esse padrão Unicode é formado de uma sequência de códigos de caracteres quadrados, que conseguem ser lidos normalmente pela câmera e direcionar a vítima par algum endereço web. Utilizando essa tecnologia, a maioria dos mecanismos de segurança não são capazes de identificar que esse QR Code é uma ameaça em potencial e bloqueá-lo, já que ele é lido como uma imagem comum pelo sistema.

Em resumo, é difícil saber se um QR Code é real ou falso, tanto para um usuário comum ou para uma solução de segurança, sendo assim, os golpes aplicados usando essa tecnologia tem uma chance maior de obterem sucesso em comparação com outros formatos de phishing.

Como se proteger de Phishing por QR Code?

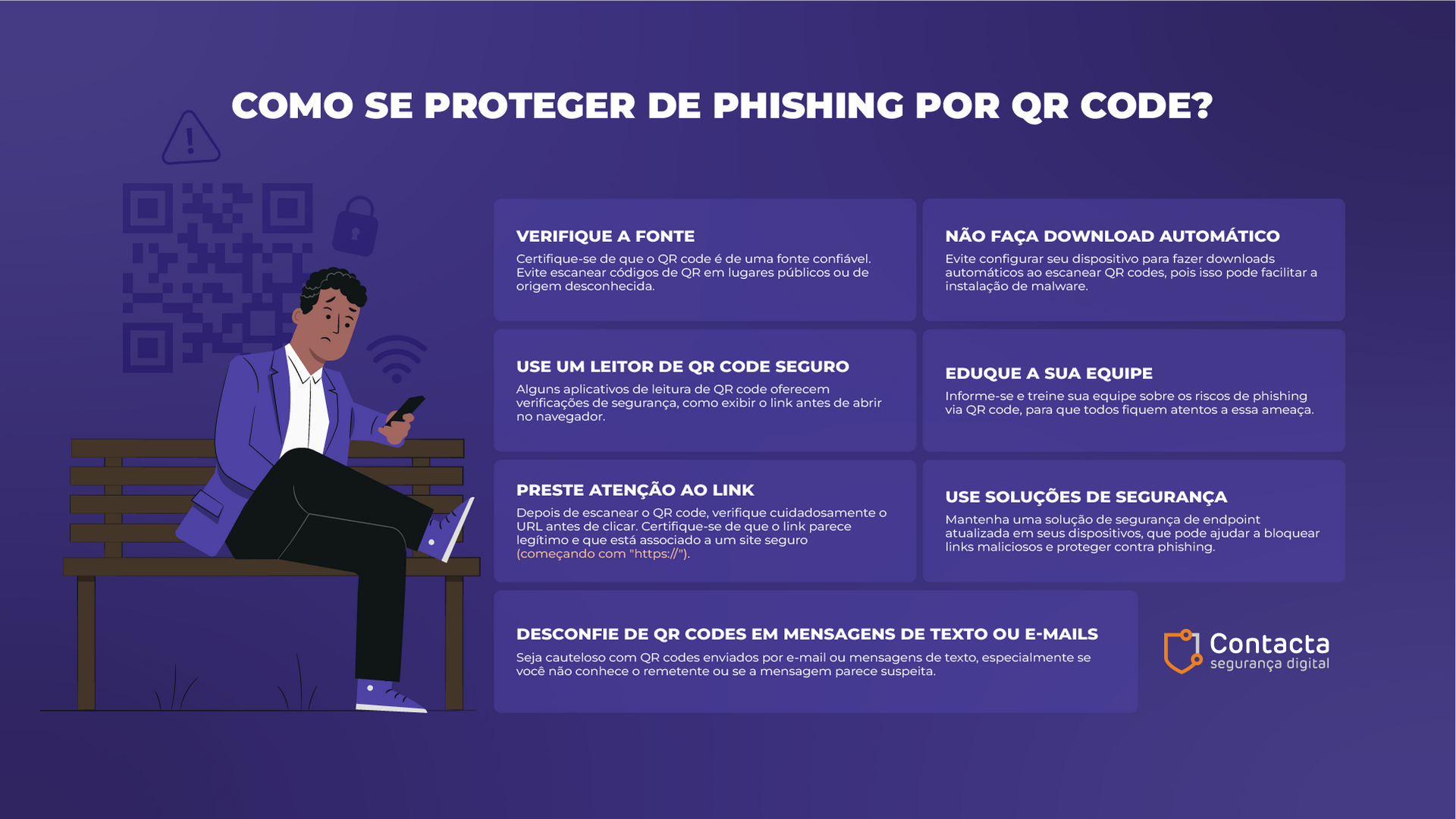

Para se proteger de ataques de phishing por QR code, siga estas práticas recomendadas:

- Verifique a fonte: Certifique-se de que o QR code é de uma fonte confiável. Evite escanear códigos de QR em lugares públicos ou de origem desconhecida.

- Use um leitor de QR Code seguro: Alguns aplicativos de leitura de QR code oferecem verificações de segurança, como exibir o link antes de abrir no navegador.

- Preste atenção ao link: Depois de escanear o QR code, verifique cuidadosamente o URL antes de clicar. Certifique-se de que o link parece legítimo e que está associado a um site seguro (começando com "https://").

- Desconfie de QR Codes em mensagens de texto ou e-mails: Seja cauteloso com QR codes enviados por e-mail ou mensagens de texto, especialmente se você não conhece o remetente ou se a mensagem parece suspeita.

- Não faça download automático: Evite configurar seu dispositivo para fazer downloads automáticos ao escanear QR codes, pois isso pode facilitar a instalação de malware.

- Eduque a sua equipe: Informe-se e treine sua equipe sobre os riscos de phishing via QR code, para que todos fiquem atentos a essa ameaça.

- Use soluções de segurança: Mantenha uma solução de segurança de endpoint atualizada em seus dispositivos, que pode ajudar a bloquear links maliciosos e proteger contra phishing.

Conclusão

Ao se proteger contra o phishing via QR code, é essencial adotar medidas de segurança proativas. Certifique-se de sempre verificar a origem e a autenticidade do QR code antes de escaneá-lo, evitando assim cair em golpes cibernéticos. Além disso, mantenha seu dispositivo e aplicativos atualizados, utilize soluções de segurança confiáveis e esteja atento a qualquer sinal de atividade suspeita. Ao adotar essas práticas, você estará fortalecendo sua segurança online e reduzindo o risco de se tornar uma vítima de phishing via QR code.