Com a pandemia e o cenário de distanciamento que encontramos nos últimos anos, vários setores tiveram que se adaptar para conseguir seguir com suas operações. Entre eles, o setor jurídico, que sempre foi conhecido por utilizar muito papel e conferências presenciais, foram um dos que mais precisaram se adaptar e começar a se digitalizar.

A digitalização em massa de escritórios jurídicos trouxe a implementação de processos eletrônicos, audiências via videochamada e a necessidade de armazenamento na nuvem, porém não foi acompanhado em grande escala pela implementação de soluções de segurança e trouxe diversas ameaças para esse setor.

No artigo de hoje, veremos mais sobre o contexto da cibersegurança no setor jurídico, conhecendo as ameaças, medidas de segurança e porque esse setor é um alvo constante de atacantes.

Porque o setor jurídico é alvo de cibercriminosos?

Dentro do escritório de advocacia, processo e documentos que possuem informações de cunho confidencial passam pelas mãos de advogados. Documento esses que podem conter informações comerciais, pessoais e sensíveis, sendo atrativos para criminosos.

Esses dados são tão atraentes para cibercriminosos porque podem ser utilizados dentro de esquemas de abuso de informações privilegiadas e obter vantagens comerciais e jurídicas.

Um exemplo disso é o interrompimento das operações comerciais de rotina que um ataque pode causar. Esse interrompimento pode levar a sérios prejuízos financeiros, já que causa a interrupção das atividades, perda de horas operacionais e até perda de prazo de entrega de processos.

Isso tudo acontece pela capacidade dos criminosos de sequestrar dados e paralisar o sistema da empresa ou escritório. A partir da infecção do sistema, os criminosos conseguem reter os dados e tirar o acesso da empresa. Assim, os atacantes usam de chantagem e pedem dinheiro em troca do retorno dos acessos e dados. Esse tipo de ataque é conhecido como ransoware, um tipo de ataque que criptografa os dados da vítima e só devolve o acesso a eles depois de receber um resgate.

Quais as principais ameaças ao setor jurídico podem estar suscetíveis?

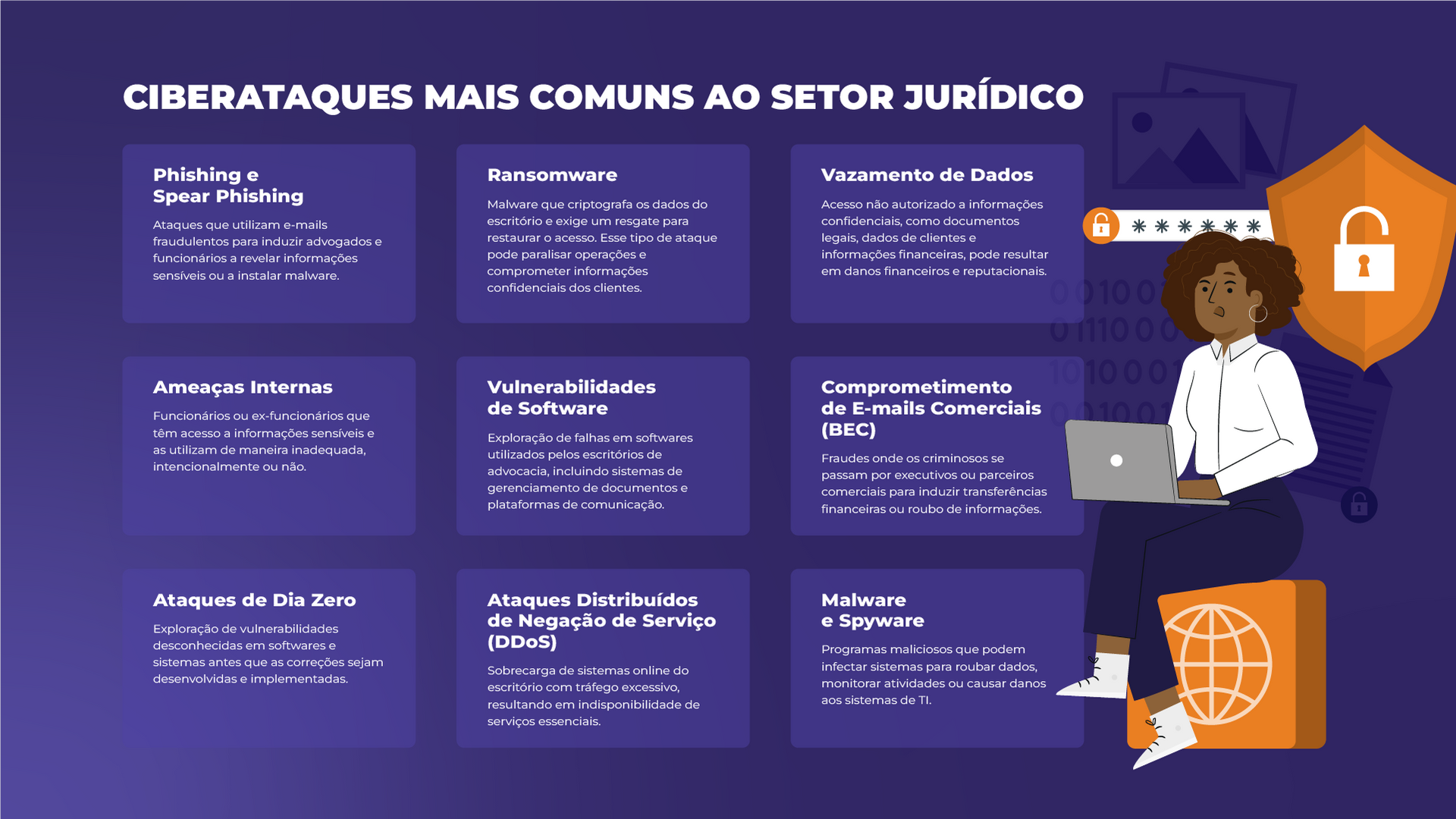

Para obterem sucesso em sua investida, os cibercriminosos possuem uma estratégia que combina ataques específicos para empresas, como o BEC, e ataques mais comuns, como o famoso phishing. Alguns dos ataques mais comuns ao setor jurídico são:

- Phishing e Spear Phishing: Ataques que utilizam e-mails fraudulentos para induzir advogados e funcionários a revelar informações sensíveis ou a instalar malware.

- Ransomware: Malware que criptografa os dados do escritório e exige um resgate para restaurar o acesso. Como vimos, esse tipo de ataque pode paralisar operações e comprometer informações confidenciais dos clientes.

- Vazamento de Dados: Acesso não autorizado a informações confidenciais, como documentos legais, dados de clientes e informações financeiras, pode resultar em danos financeiros e reputacionais.

- Ameaças Internas: Funcionários ou ex-funcionários que têm acesso a informações sensíveis e as utilizam de maneira inadequada, intencionalmente ou não.

- Vulnerabilidades de Software: Exploração de falhas em softwares utilizados pelos escritórios de advocacia, incluindo sistemas de gerenciamento de documentos e plataformas de comunicação.

- Comprometimento de E-mails Comerciais (BEC): Fraudes onde os criminosos se passam por executivos ou parceiros comerciais para induzir transferências financeiras ou roubo de informações.

- Ataques de Dia Zero: Exploração de vulnerabilidades desconhecidas em softwares e sistemas antes que as correções sejam desenvolvidas e implementadas.

- Ataques Distribuídos de Negação de Serviço (DDoS): Sobrecarga de sistemas online do escritório com tráfego excessivo, resultando em indisponibilidade de serviços essenciais.

- Malware e Spyware: Programas maliciosos que podem infectar sistemas para roubar dados, monitorar atividades ou causar danos aos sistemas de TI.

Soluções de cibersegurança essenciais para o setor jurídico

Pensando nas dificuldades e nos ataques que mais ocorrem no setor jurídico, é necessário a criação de uma estratégia de segurança que vai ser seguida pela implementação de soluções voltada para as necessidades do escritório ou empresa. Entre as soluções que são indicadas para o setor jurídico, podemos destacar:

- Treinamento e conscientização de funcionários: A implementação de programas de treinamento de cibersegurança e simulação de ataques de phishing são essenciais dentro da rotina de funcionários. Treinamentos e simulações ensinam aos funcionários como identificar ameaças comuns e entender as práticas seguras no uso de tecnologias e dados sensíveis.

- Políticas de Acesso e Controle: Restringir o acesso a informações sensíveis com base na necessidade de conhecimento. Por exemplo, advogados podem ter acesso a determinados casos, enquanto o pessoal de suporte tem acesso limitado.

- Criptografia: Implementar criptografia para proteger dados em trânsito (e-mails, transferências de arquivos) e em repouso (armazenamento de documentos e arquivos).

- Firewall e VPN: Utilizar firewalls para proteger a rede interna contra acessos não autorizados e VPNs seguras para proteger a comunicação remota, garantindo que advogados possam trabalhar com segurança fora do escritório.

- Antivírus e Antimalware: Manter soluções de antivírus e antimalware atualizadas em todos os dispositivos para detectar e eliminar ameaças conhecidas.

- EDR e EPP: Utilizar soluções de Endpoint Detection and Response (EDR) e Endpoint Protection Platform (EPP) para detectar, analisar e responder a ameaças em tempo real.

- Autenticação Multifator (MFA): Reforçar a segurança de login com a autenticação multifator, exigindo que os usuários forneçam mais de uma forma de identificação.

- Adesão às Normas: Assegurar a conformidade com regulamentações de proteção de dados, como a Lei Geral de Proteção de Dados (LGPD) no Brasil e o General Data Protection Regulation (GDPR) na União Europeia.

Conclusão

O setor jurídico se tornou alvo de cibercriminosos pelo seu contato próximo com informações confidenciais e sensíveis. Nesse cenário, os criminosos desejam roubar esses dados visando vender eles ou pedir um resgate em troca da devolução.

Para a empresa ou escritório, um ataque cibernético significa prejuízo financeiro e perda de confiança, já que normalmente são dados de clientes e isso acaba prejudicando-os também. Para evitar que isso ocorra, é importante o investimento em soluções de segurança voltados para a prevenção e monitoramento de segurança, além de treinamento dos funcionários. Para saber mais sobre essas soluções, fale com um dos especialistas da Contacta, ele vai auxiliar a encontrar a melhor solução para sua empresa.