Dentro da sopa de letrinhas da segurança da informação, existem diversas soluções que podem parecer meio parecidas. Normalmente por fazerem parte da mesma família de soluções, como estarem dentro da gama de soluções de Cloud Security ou Network Security. Um caso muito comum desse cenário é a confusão entre EDR e EPP.

Essa confusão acontece por conta do fato de ambas são soluções serem focadas em Endpoint Security, logo elas visão proteger as mesmas coisas e tem o foco em algumas ameaças parecidas. Porém, mesmo assim, são duas soluções muito diferentes, tanto em abordagem quanto em operação.

No artigo dessa semana, vamos entender o que é EDR e EPP e as diferenças que as tornam soluções únicas. Continuem lendo!

O que é EDR e EPP?

Para poder fazer a diferenciação das duas soluções é importante entender o que é cada uma das soluções. Com isso, já é possível identificar que estamos falando de duas soluções que, por mais que estejam na mesma família, tem funcionamentos diferentes.

O que é EDR?

Podemos simplificar EDR, ou Detecção e Resposta de Endpoint, como uma tecnologia de segurança com foco em identificar, detectar, mitigar ou eliminar ameaças. Normalmente atuante como uma barreira de proteção e contenção, seu principal objetivo é bloquear ameaças em endpoints antes que eles invadam toda a rede da empresa.

Porém, quando explicamos com mais detalhes, podemos definir que o EDR é uma solução voltada para proteção automática com foco nos utilizadores finais, dispositivos de terminal e ativos de TI de uma organização. As ações da EDR focam na monitora continuamente os dispositivos utilizados em busca da detecção de ameaças e então agir em resposta. Isso permite a equipe a encontrar problemas de segurança em tempo real e otimizar os processos e comandos envolvendo os endpoints.

O que é EPP?

Endpoint Protection, ou EPP, é definido como uma solução de segurança virtual que se baseia em um grande conjunto de ferramentas com foco na prevenção de ameaças como malwares e ransomware.

Dentro do conjunto de ferramentas que é utilizado pelo EPP, ele trabalha da proteção e prevenção através do bloquei de acesso, com a execução dos arquivos em um ambiente controlado em nuvem primeiro para detectar comportamento malicioso e algoritmos de Machine Learning. Normalmente o foco da proteção de uma solução de EPP é evitar que roubos e vazamentos.

Quais são as diferenças entre EPP e EDR?

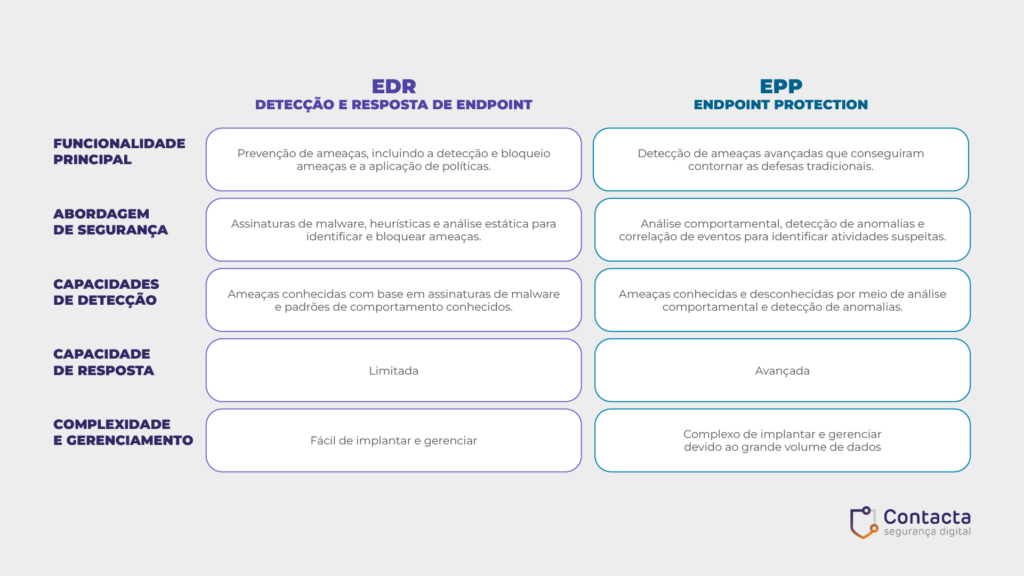

Funcionalidade Principal:

- EPP: O foco principal do EPP é a prevenção de ameaças, incluindo a detecção e bloqueio de malware conhecido e desconhecido, a proteção contra exploits e a aplicação de políticas de segurança nos endpoints.

- EDR: O EDR se concentra na detecção de ameaças avançadas que conseguiram contornar as defesas tradicionais. Ele fornece visibilidade detalhada das atividades nos endpoints, permitindo a detecção de indicadores de comprometimento (IOCs) e a resposta rápida a incidentes.

Abordagem de Segurança:

- EPP: Usa principalmente assinaturas de malware, heurísticas e análise estática para identificar e bloquear ameaças.

- EDR: Usa análise comportamental, detecção de anomalias e correlação de eventos para identificar atividades suspeitas nos endpoints.

Capacidades de Detecção:

- EPP: Detecta principalmente ameaças conhecidas com base em assinaturas de malware e padrões de comportamento conhecidos.

- EDR: Detecta ameaças conhecidas e desconhecidas, incluindo ameaças persistentes avançadas (APTs), por meio de análise comportamental e detecção de anomalias.

Capacidades de Resposta:

- EPP: Geralmente oferece capacidades limitadas de resposta, como isolamento de endpoint e remoção de malware.

- EDR: Oferece recursos avançados de resposta, como a capacidade de conter e remediar ameaças, investigar incidentes e restaurar sistemas comprometidos.

Complexidade e Gerenciamento:

- EPP: Geralmente é mais fácil de implantar e gerenciar devido à sua abordagem mais direta de prevenção de ameaças.

- EDR: Pode ser mais complexo de implantar e gerenciar devido à sua natureza mais avançada. E à necessidade de analisar grandes volumes de dados de endpoint.

Mesmo com tantas diferenças, a ideia de que ambas seriam parecidas vem do fato que ambos fazem parte das doutrinas de Endpoint Security e algumas soluções de segurança combinam ambos os conceitos. No dia a dia das operações de segurança da informação, a junção de ambas as soluções costumar beneficia a segurança das endpoints contra ameaças, já que cria um sistema com uma abordagem mais abrangente.

Conclusão

Por mais que sejam soluções que tem o foco em proteger endpoints, EPP e EDR possuem funções diferentes dentro do ecossistema de segurança, garantindo seus lugares como soluções únicas.

Principalmente, podemos ressaltar que enquanto o EPP se concentra principalmente na prevenção de ameaças conhecidas, o EDR oferece uma abordagem mais avançada de detecção e resposta a ameaças, fornecendo visibilidade detalhada e capacidades de resposta avançadas. Juntos, esses dois tipos de soluções podem fornecer uma proteção abrangente para os endpoints de uma organização contra uma ampla gama de ameaças cibernéticas.