No mundo de negócios atual, no qual as ameaças digitais estão sempre em evolução, a cibersegurança é frequentemente vista como um custo inevitável, uma despesa que muitas empresas tratam apenas como necessária. Porém, essa percepção pode confundir o verdadeiro valor que a cibersegurança oferece. E diante da crescente sofisticação dos ataques cibernéticos, é essencial reavaliar essa visão.

Você já considerou como a cibersegurança pode representar um verdadeiro investimento para o seu negócio? Quando implementada estrategicamente, a cibersegurança ultrapassa a noção de um custo obrigatório e se torna um investimento vital para a sustentabilidade e o crescimento da empresa.

No artigo de hoje, explicaremos como a cibersegurança pode ir além de um custo percebido e se tornar um investimento estratégico que não apenas protege, mas potencializa seu negócio.

Como a cibersegurança pode ser um investimento para as organizações?

A noção de cibersegurança como um investimento se fortalece significativamente quando consideramos sua influência direta na redução de custos e na valorização empresarial.

Primeiramente, um aspecto importante dessa economia se manifesta através do seguro de risco cibernético. Organizações que adotam práticas maduras de cibersegurança e tecnologias avançadas são frequentemente recompensadas com reduções significativas nas tarifas de seguro, chegando, em alguns casos, a uma diminuição de até 37% nos custos. Isso ocorre porque seguradoras avaliam o nível de risco de uma forma que favorece empresas bem protegidas, percebendo-as como menos propensas a sinistros e violações de dados.

Além disso, a estratégia de cibersegurança de uma empresa aumenta sua atratividade para investidores e stakeholders, especialmente em cenários de captação de recursos ou recebimento de aportes de fundos de investimento. Uma estratégia de segurança que inclui proteções avançadas contra ameaças como ransomware, além de práticas de privacidade rigorosas como DLP (Data Loss Prevention), anonimização e mascaramento de dados, pode posicionar uma organização de forma destacada no mercado. Investidores estão cada vez mais conscientes dos riscos cibernéticos e, naturalmente, hesitam em comprometer capital em entidades que possam enfrentar interrupções operacionais significativas devido a ataques cibernéticos.

A otimização de processos também é uma área crítica onde a cibersegurança demonstra seu valor como um investimento. No contexto de crescimento empresarial, escalabilidade de equipes ou integração de operações resultantes de fusões e aquisições, a cibersegurança facilita através de estratégias de visibilidade, auditoria, automação e orquestração. Essas ferramentas não apenas constroem um ROI (Retorno sobre o investimento) positivo, mas também são essenciais para viabilizar tais iniciativas, servindo ainda como facilitadores para a obtenção de certificações importantes.

Por fim, mas certamente não menos importante, está o princípio fundamental de que a prevenção é sempre mais econômica que a cura. Embora investir em soluções de segurança possa inicialmente parecer um gasto adicional, os custos são consideravelmente menores quando comparados às despesas e perdas associadas à recuperação de ataques cibernéticos. A prevenção eficaz minimiza a probabilidade de incidentes dispendiosos, protegendo os ativos da empresa e mantendo sua operacionalidade ininterrupta.

Portanto, ao avaliar a cibersegurança não como um custo, mas como um investimento estratégico, as organizações podem não apenas proteger seus ativos digitais, mas também potencializar suas operações e fortalecer sua posição no mercado.

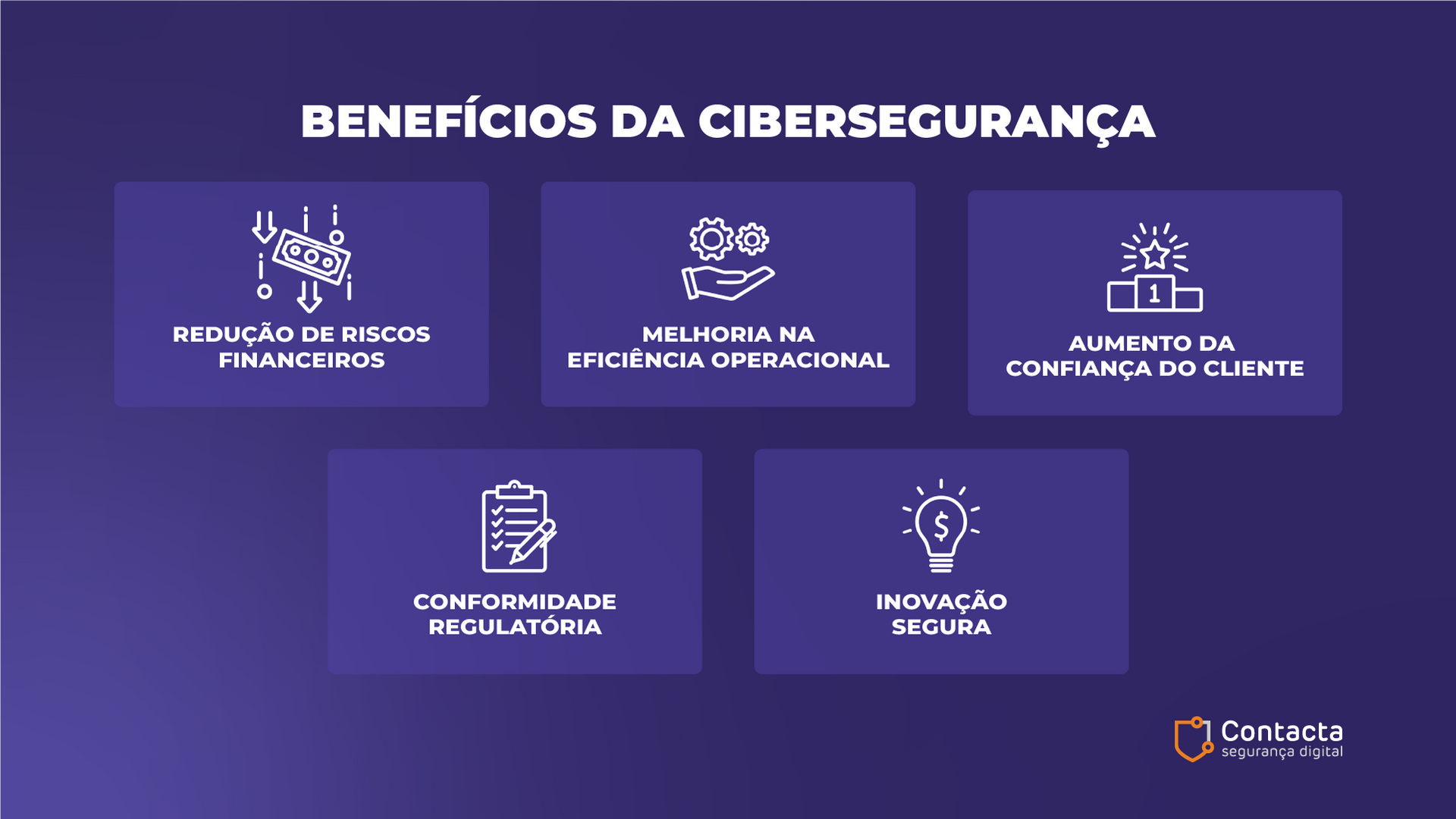

Benefícios de uma estratégia de cibersegurança

A implementação de uma estratégia de cibersegurança oferece uma série de benefícios que vão além da prevenção de perda de dados, sendo um investimento estratégico que propicia vantagens competitivas e operacionais. Estes benefícios incluem:

- Redução de riscos financeiros:

Uma das vantagens mais evidentes de uma política de cibersegurança forte é a redução significativa dos riscos financeiros associados a violações de dados. Empresas que sofrem ataques cibernéticos frequentemente enfrentam não apenas perdas diretas, como roubo de fundos ou dados, mas também custos relacionados a multas regulatórias, ações judiciais e danos à reputação que podem impactar as receitas a longo prazo.

- Melhoria na eficiência operacional:

Estratégias efetivas de cibersegurança incluem a automação de tarefas de segurança e a implementação de sistemas que não apenas protegem contra ameaças, mas também ajudam a otimizar o desempenho operacional. Por exemplo, ferramentas avançadas de monitoramento e resposta a incidentes podem reduzir o tempo de inatividade ao detectar e mitigar rapidamente potenciais ameaças, mantendo a operação fluindo sem interrupções.

- Aumento da confiança do cliente:

Em um mercado onde a confiança do consumidor é um diferencial competitivo crucial, garantir a segurança dos dados dos clientes é fundamental. Empresas que demonstram compromisso com práticas de cibersegurança conquistam e retêm a confiança dos clientes de forma mais eficaz, resultando em relacionamentos comerciais mais duradouros e lucrativos.

- Conformidade regulatória:

Com o aumento das exigências regulatórias em torno da proteção de dados, manter a conformidade é essencial para evitar penalidades legais e financeiras. Uma estratégia de cibersegurança bem elaborada assegura que a empresa atenda às normas de privacidade e segurança de dados, como a Lei Geral de Proteção de Dados, evitando multas e outras complicações legais.

- Inovação segura:

No ambiente de negócios atual, a capacidade de inovar rapidamente é um fator chave para o sucesso. Uma estratégia de cibersegurança sólida permite que as empresas explorem novas tecnologias e modelos de negócios com a confiança de que os riscos estão sendo gerenciados de forma adequada, possibilitando inovação com segurança.

Estes benefícios demonstram que a cibersegurança não é apenas um escudo contra ameaças, mas uma alavanca para o crescimento, a eficiência e a sustentabilidade empresarial. Investir em cibersegurança, portanto, não é simplesmente uma medida de precaução, mas sim uma estratégia fundamental que impulsiona o sucesso da empresa a longo prazo.

Conclusão

Como vimos, perceber a cibersegurança apenas como um custo é subestimar seu potencial e impacto no contexto empresarial moderno. Os pontos abordados demonstram que, através de uma estratégia de cibersegurança eficiente, é possível não apenas proteger uma organização contra as ameaças digitais crescentes, mas também alcançar uma significativa redução de custos. Os investimentos em cibersegurança trazem benefícios tangíveis, contribuindo para uma estrutura corporativa mais segura e menos susceptível a perdas financeiras inesperadas.

Portanto, quando consideramos todos esses aspectos, fica evidente que a cibersegurança é um investimento estratégico que não só se paga ao longo do tempo, mas também serve como uma alavanca para o sucesso empresarial sustentável. As organizações que reconhecem e capitalizam sobre isso estão mais bem equipadas para enfrentar os desafios do futuro digital.