À medida que navegamos pela era da transformação digital, a inteligência artificial (IA) surge como uma ferramenta capaz tanto de impulsionar inovações quanto de amplificar ameaças cibernéticas. Um dos campos onde a IA tem mostrado um impacto significativo é na engenharia social.

Dessa forma, os golpes de engenharia social ficam mais sofisticados e difíceis de detectar. Ou seja, eles estão explorando as vulnerabilidades humanas com uma precisão sem precedentes, criando armadilhas que são personalizadas, convincentes e incrivelmente eficazes.

Neste artigo, exploraremos como a inteligência artificial está revolucionando os golpes de engenharia social. Continue a leitura!

O que é engenharia social?

A engenharia social é uma técnica de manipulação psicológica usada para enganar usuários e obter informações confidenciais, acessos indevidos ou realizar ações específicas que beneficiem o atacante. Em vez de explorar vulnerabilidades técnicas, ela foca nas vulnerabilidades humanas, explorando principalmente o fator da confiança para enganar a vítima.

Essa prática pode assumir diversas formas, desde e-mails de phishing até interações mais diretas, como telefonemas ou mensagens via redes sociais. Os golpistas muitas vezes se apresentam como representantes de instituições legítimas, como bancos, empresas ou agências governamentais, para persuadir suas vítimas a fornecer dados sensíveis, como senhas, números de cartões de crédito ou informações pessoais.

O maior risco da engenharia social é essa capacidade de contornar as medidas de segurança tradicionais, ao visar diretamente o elo mais fraco da cadeia de segurança: o ser humano. Segundo o Data Breach Investigation Report da Verizon, 83% das brechas de segurança envolvem algum tipo de erro humano, mostrando a eficácia desta técnica em explorar falhas humanas para comprometer sistemas de segurança.

Este tipo de ataque é particularmente perigoso porque pode ser personalizado para atingir qualquer indivíduo e porque os ataques podem ser muito difíceis de detectar até que o dano já tenha sido feito.

Inteligência Artificial na Engenharia Social

A introdução da inteligência artificial nos golpes de engenharia social representa uma mudança prática na capacidade dos cibercriminosos de manipular e explorar alvos humanos. Com a IA, os ataques de engenharia social não são apenas mais frequentes, mas também mais sofisticados e adaptáveis, elevando significativamente os desafios para a segurança cibernética.

Isso porque a IA potencializa a engenharia social ao permitir que os ataques sejam mais direcionados e mais convincentes. Com habilidades avançadas de análise e aprendizado, os sistemas baseados em IA podem identificar rapidamente as vulnerabilidades humanas e adaptar suas abordagens em tempo real.

Além disso, ao capitalizar sobre as complexidades das interações humanas e a vasta quantidade de dados disponíveis online, a IA permite que os golpistas criem cenários de engano altamente personalizados. Isso faz com que os golpes sejam mais difíceis de detectar, pois eles podem ser integrados nas práticas cotidianas e comunicações pessoais ou profissionais das vítimas.

Também vale ressaltar que a IA não apenas intensifica a manipulação em um nível individual, mas também permite que esses ataques sejam executados em uma escala muito maior do que antes. A capacidade de automatizar elementos de engenharia social com IA significa que os ataques podem ser simultaneamente disseminados para um vasto número de potenciais vítimas.

Então, nota-se que a integração da IA nos golpes de engenharia social marca um avanço preocupante na forma como as informações pessoais podem ser usadas contra indivíduos e organizações. À medida que a tecnologia continua a avançar, a linha entre as interações genuínas e as manipuladas torna-se cada vez mais turva, exigindo que as organizações tenham vigilância constante e uma boa estratégia de segurança.

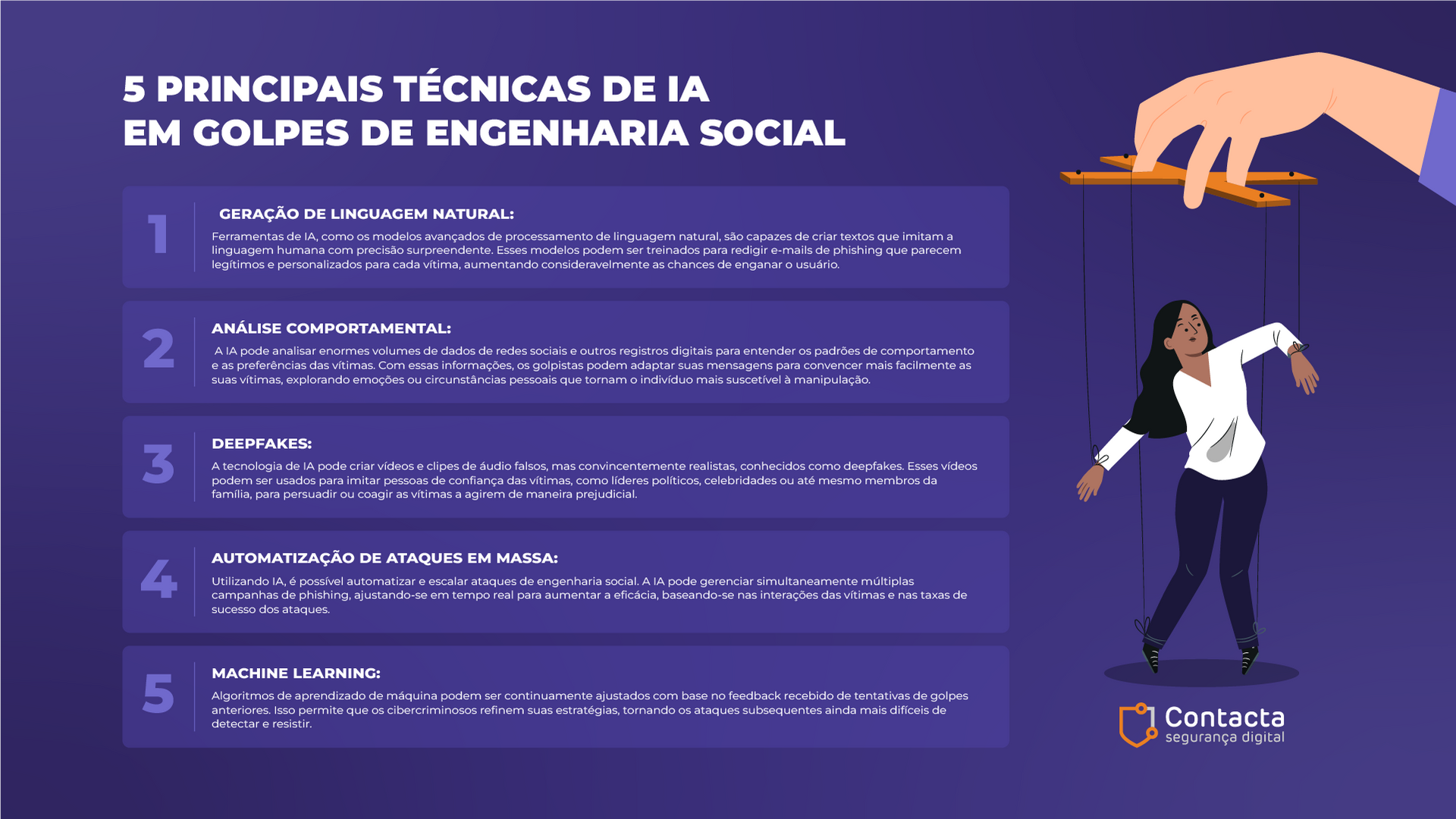

Principais Técnicas de IA em Golpes de Engenharia Social

Como vimos, a inteligência artificial está revolucionando os métodos usados em golpes de engenharia social, tornando-os notavelmente mais eficazes e difíceis de identificar. Aqui estão algumas das técnicas utilizadas:

- Geração de linguagem natural:

Ferramentas de IA, como os modelos avançados de processamento de linguagem natural, são capazes de criar textos que imitam a linguagem humana com precisão surpreendente. Esses modelos podem ser treinados para redigir e-mails de phishing que parecem legítimos e personalizados para cada vítima, aumentando consideravelmente as chances de enganar o usuário.

- Análise comportamental:

A IA pode analisar enormes volumes de dados de redes sociais e outros registros digitais para entender os padrões de comportamento e as preferências das vítimas. Com essas informações, os golpistas podem adaptar suas mensagens para convencer mais facilmente as suas vítimas, explorando emoções ou circunstâncias pessoais que tornam o indivíduo mais suscetível à manipulação.

- Deepfakes:

A tecnologia de IA pode criar vídeos e clipes de áudio falsos, mas convincentemente realistas, conhecidos como deepfakes. Esses vídeos podem ser usados para imitar pessoas de confiança das vítimas, como líderes políticos, celebridades ou até mesmo membros da família, para persuadir ou coagir as vítimas a agirem de maneira prejudicial.

- Automatização de ataques em massa:

Utilizando IA, é possível automatizar e escalar ataques de engenharia social. A IA pode gerenciar simultaneamente múltiplas campanhas de phishing, ajustando-se em tempo real para aumentar a eficácia, baseando-se nas interações das vítimas e nas taxas de sucesso dos ataques.

- Machine Learning:

Algoritmos de aprendizado de máquina podem ser continuamente ajustados com base no feedback recebido de tentativas de golpes anteriores. Isso permite que os cibercriminosos refinem suas estratégias, tornando os ataques subsequentes ainda mais difíceis de detectar e resistir.

Estas técnicas de IA não apenas ampliam o escopo e a eficácia dos golpes de engenharia social, mas também representam desafios significativos para as defesas tradicionais de segurança cibernética. As organizações devem estar conscientes dessas ameaças e considerar o investimento em soluções de segurança avançadas que possam detectar e neutralizar táticas baseadas em IA.

Conclusão

À medida que a inteligência artificial continua a evoluir, também evoluem as técnicas utilizadas por cibercriminosos para enganar e manipular suas vítimas. Os golpes de engenharia social aprimorados pela IA representam uma das ameaças mais sofisticadas e no panorama da segurança cibernética atual.

Sendo assim, as organizações devem priorizar a implementação de soluções de segurança avançadas, programas de treinamento frequentes e políticas rigorosas para mitigar os riscos associados a esses golpes. Além disso, a colaboração contínua entre especialistas em segurança cibernética e o desenvolvimento de tecnologia defensiva baseada em IA são essenciais para se manter um passo à frente dos criminosos.