Com a transformação digital, é difícil encontrar uma empresa que opere sem o auxílio de recursos tecnológicos ou que não armazene os dados digitalmente. Além disso, o compartilhamento de informações acontece a todo o momento. Neste cenário, uma política de segurança da informação (PSI) é uma ferramenta que ajuda a garantir a proteção das informações e limitar a distribuição de dados a pessoas autorizadas.

Sabemos que toda organização precisa proteger seus dados e controlar o armazenamento e compartilhamento deles. Por isso, contar com uma política desse tipo é imprescindível para manter a confidencialidade, integridade e disponibilidade que a segurança da informação exige. No artigo de hoje explicamos o que é essa política, como criar uma PSI eficiente e listamos ferramentas que podem te ajudar nesse processo. Continue a leitura!

O que é uma política de segurança da informação?

Uma política de segurança da informação é um conjunto de políticas emitidas por uma organização para garantir que todos os colaboradores da organização conheçam as regras e diretrizes relacionadas à segurança das informações armazenadas digitalmente em qualquer ponto da rede ou dentro dos limites de autoridade da organização.

Em resumo, é um documento que reúne regras, práticas, diretrizes e procedimentos acerca da segurança da informação, com o objetivo de minimizar riscos de perdas ou violação de qualquer ativo de TI. Essa política protege as informações da sua empresa do que poderia causar algum dano intencionalmente ou não.

O objetivo é proteger e garantir os três princípios da

segurança da informação – confidencialidade, integridade e disponibilidade. As normas e práticas descritas na PSI devem sempre se relacionar a um ou mais desses princípios.

Diferença entre plano de segurança da informação e política de segurança da informação

Um plano de segurança da informação é um conjunto de ações e medidas que uma organização implementa para proteger seus ativos de informação contra ameaças, vulnerabilidades e riscos. Ele descreve as atividades e processos necessários para garantir a confidencialidade, integridade e disponibilidade das informações.

Já a política de segurança da informação é um conjunto de regras e diretrizes que estabelecem as responsabilidades, obrigações e comportamentos esperados dos usuários da informação. A PSI é a base para a criação de um ambiente de segurança, e abrange aspectos como o uso adequado dos recursos tecnológicos, proteção contra ameaças internas e externas, gerenciamento de senhas, backup e recuperação de dados, entre outros.

Então, o plano de segurança da informação é um documento que descreve as medidas técnicas e operacionais que uma organização deve tomar para proteger seus ativos de informação, enquanto a política de segurança da informação estabelece as regras e diretrizes que governam o comportamento dos usuários da informação. Ambos são importantes para a segurança da informação e devem ser implementados em conjunto para garantir a eficácia das medidas de segurança da organização.

Por que contar com uma política de segurança da informação?

Como vimos, uma política de segurança da informação é essencial para proteger os dados e informações de uma organização. Ela estabelece diretrizes e procedimentos que ajudam a proteger as informações críticas da organização contra ameaças internas e externas, como ataques cibernéticos, violações de dados e erros humanos.

Além disso, a implementação de políticas de segurança da informação pode aumentar a confiança dos clientes, parceiros de negócios e outras partes interessadas na organização, demonstrando o compromisso da organização em proteger suas informações. A política também ajuda a preparar a organização para lidar com incidentes de segurança, minimizando o impacto desses incidentes.

Em muitos casos, a organização é obrigada a cumprir regulamentações relacionadas à segurança da informação, como a

Lei Geral de Proteção de Dados (LGPD), tornando a implementação de uma política de segurança da informação ainda mais importante.

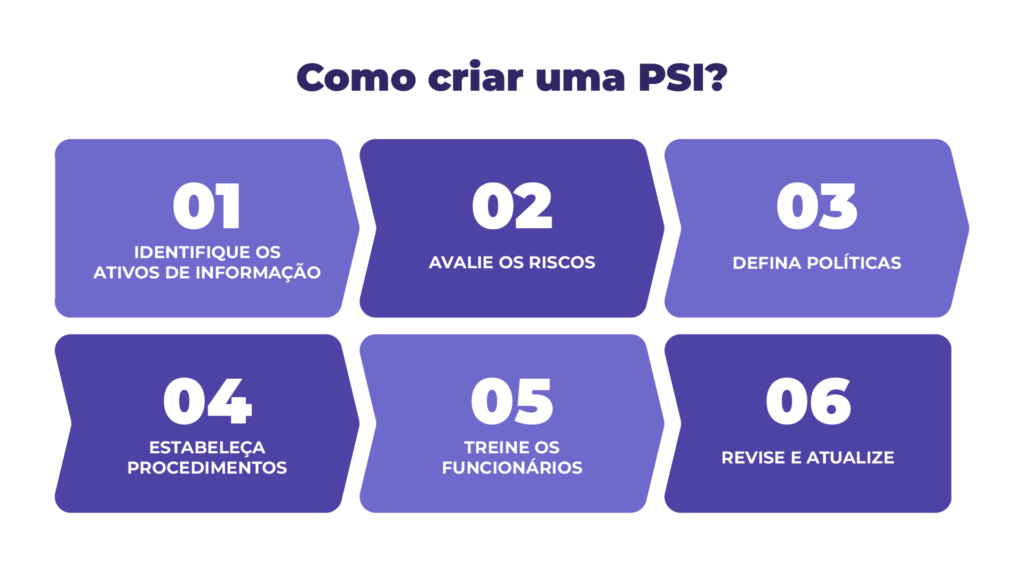

Como criar uma PSI?

Contar com uma política de segurança da informação é fundamental para proteger as informações críticas de uma organização, cumprir regulamentações, reduzir riscos, aumentar a confiança e estar preparado para lidar com incidentes de segurança. Listamos algumas etapas que podem ser seguidas para criar uma PSI:

1. Identificar os ativos de informação:

Identifique os ativos de informação críticos da organização, como dados confidenciais, informações financeiras, propriedade intelectual, entre outros.

2. Avaliar os riscos:

Realize uma avaliação de riscos para identificar os possíveis riscos de segurança da informação que ameaçam os ativos de informação da organização. Esta avaliação pode incluir análise de vulnerabilidades, testes de penetração e análise de ameaças.

3. Definir políticas

Com base nos resultados da avaliação de riscos, defina políticas de segurança da informação que abordem as ameaças identificadas. Essas políticas devem incluir diretrizes claras para a proteção dos ativos de informação da organização, como senhas fortes, controle de acesso, backup de dados e uso de software atualizado.

4. Estabelecer procedimentos:

Crie procedimentos que descrevam as etapas que a organização deve seguir para cumprir as políticas de segurança da informação. Esses procedimentos devem ser claros e fáceis de seguir, para que todos os funcionários da organização possam entender e cumprir as políticas.

5. Treinar os funcionários:

Treine todos os funcionários da organização sobre as políticas e procedimentos de segurança da informação. Os funcionários devem entender a importância da segurança da informação e serem capazes de aplicar as políticas e procedimentos em seu trabalho diário.

6. Revisar e atualizar:

Revise periodicamente as políticas de segurança da informação e atualize-as conforme necessário para garantir que continuem protegendo os dados da organização.

Ferramentas que ajudam na aplicação de uma PSI eficiente

Existem diversas ferramentas de cibersegurança que podem ser utilizadas para garantir a aplicação eficiente da política de segurança da informação. Confira algumas:

- Firewall: o firewall é uma das ferramentas mais básicas de segurança de rede. É o responsável por filtrar o tráfego de rede e impedir que acessos não autorizados entrem na rede.

- Antivírus: o antivírus é uma ferramenta de segurança fundamental para proteger os sistemas contra vírus, malwares e outras ameaças.

- Software de criptografia: o software de criptografia é utilizado para proteger os dados em trânsito e em repouso. Com isso, garante que apenas as pessoas autorizadas possam acessar as informações.

- Gerenciador de senhas: o gerenciador de senhas é uma ferramenta que ajuda a garantir que as senhas dos usuários sejam fortes e seguras. Isso evita que elas sejam facilmente hackeadas ou descobertas.

- Ferramentas de monitoramento de rede: essas ferramentas são usadas para monitorar o tráfego de rede em busca de atividades suspeitas ou anormais, o que pode indicar uma ameaça em potencial.

- Software de backup e recuperação de dados: o software de backup e recuperação de dados é utilizado para garantir que os dados críticos da organização estejam protegidos contra perda ou corrupção.

- Sistema de gerenciamento de vulnerabilidades: esses sistemas são usados para identificar e corrigir vulnerabilidades em sistemas e aplicativos. Com isso, é possível garantir que a organização esteja protegida contra as ameaças mais recentes.

- Ferramentas de autenticação multifatorial: essas ferramentas adicionam uma camada extra de segurança. Elas exigem que os usuários se autentiquem usando mais de um fator (por exemplo: uma senha e um token).

Conclusão

Em um mundo cada vez mais digital, a segurança da informação é essencial para proteger os dados e informações críticas de uma organização. A implementação de uma política de segurança da informação é uma das principais formas de garantir essa proteção. Isso porque ela estabelece diretrizes e procedimentos para reduzir riscos, cumprir regulamentações, aumentar a confiança e estar preparado para lidar com incidentes de segurança. Investir em uma política de segurança da informação é investir na proteção dos ativos mais valiosos de uma organização. Dessa forma, você irá garantir sua sobrevivência e sucesso em um mercado cada vez mais competitivo.