Na era digital em que vivemos, a cibersegurança se tornou um dos tópicos mais cruciais para empresas e indivíduos. Isso porque a tecnologia avançou e as ameaças cibernéticas também, criando um cenário desafiador e, por vezes, perigoso.

Mas, apesar do crescente reconhecimento da importância da cibersegurança, muitas organizações ainda subestimam as ameaças ou cometem equívocos fundamentais que podem comprometer a segurança de seus ativos digitais.

A cibersegurança é uma responsabilidade que não pode ser ignorada em um mundo cada vez mais conectado, e a conscientização é a primeira linha de defesa contra as ameaças digitais em constante evolução.

No artigo de hoje, exploraremos em detalhes os erros mais comuns em cibersegurança que as empresas frequentemente cometem, expondo-se a riscos consideráveis. Continue a leitura!

Você vai ler sobre:

Importância da cibersegurança

A importância da cibersegurança nas empresas nunca foi tão evidente quanto nos dias de hoje. À medida que o mundo se torna cada vez mais digital, as empresas estão cada vez mais dependentes de tecnologia nas suas operações. Nesse cenário, a cibersegurança se torna um pilar fundamental para a sobrevivência e prosperidade dos negócios.

Em primeiro lugar, a cibersegurança protege os ativos mais valiosos de uma empresa: seus dados. Empresas acumulam vastas quantidades de informações sensíveis, desde informações financeiras até dados de clientes. Uma ameaça cibernética pode resultar em perdas financeiras substanciais, danos à reputação e implicações legais.

Além disso, a cibersegurança é essencial para manter a continuidade dos negócios. As interrupções causadas por ataques cibernéticos podem resultar em paralisações operacionais, levando a perdas significativas de receita. Por isso, garantir que os sistemas e dados permaneçam seguros e acessíveis é fundamental para evitar interrupções no fluxo de trabalho.

A confiança do cliente também está em jogo. Os clientes esperam que suas informações pessoais sejam protegidas e tratadas com cuidado. Uma violação de segurança pode minar a confiança do cliente, afastando-os da empresa e afetando negativamente os relacionamentos de longo prazo.

Além disso, a conformidade regulatória desempenha um papel crucial na cibersegurança empresarial. Muitas indústrias são regulamentadas por leis que exige m medidas específicas de segurança cibernética, como a Lei Geral de Proteção de Dados (LGPD). O não cumprimento dessas regulamentações pode resultar em multas substanciais e implicações legais.

Sendo assim, percebemos o quanto a cibersegurança é essencial nas empresas. É um investimento crítico para proteger o presente e o futuro de qualquer organização no cenário digital atual.

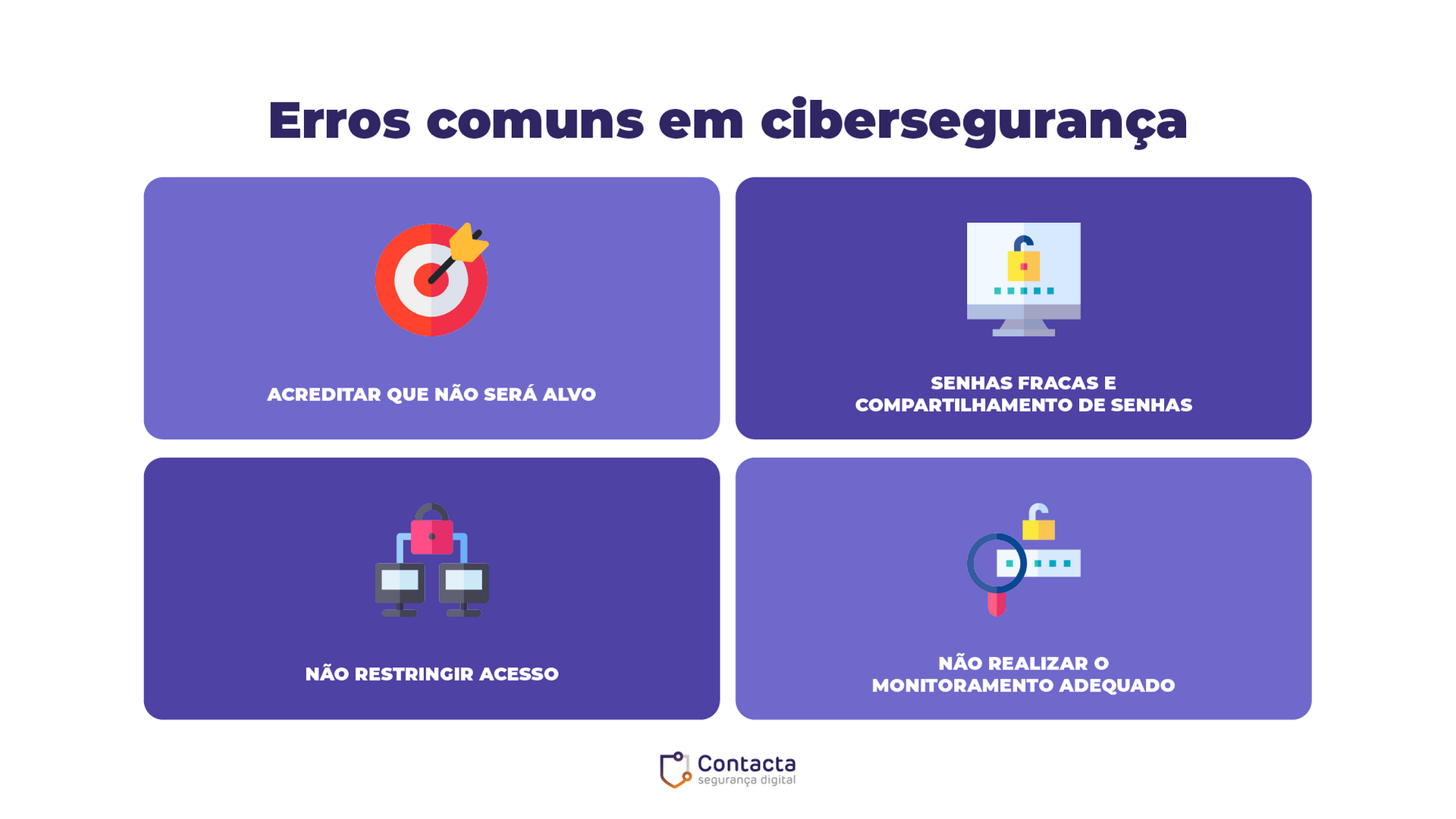

Erros comuns em cibersegurança

Mesmo reconhecendo a importância da cibersegurança em seu negócio, algumas empresas frequentemente cometem alguns erros que podem expô-las a riscos significativos. Aqui estão alguns dos mais comuns erros em cibersegurança:

- Confiar apenas em uma ação Isolada:

Confiar apenas em uma única medida de segurança, como um firewall, é arriscado porque nenhum sistema de segurança é à prova de falhas. Atacantes podem encontrar maneiras de contornar ou explorar vulnerabilidades em sistemas isolados. Uma abordagem em camadas, que combina firewalls, sistemas de detecção de intrusão, antivírus e outras soluções, oferece uma defesa mais sólida, dificultando o trabalho dos invasores.

- Não oferecer treinamento em cibersegurança:

Os funcionários são o elo mais fraco em muitas defesas de segurança. A falta de treinamento em cibersegurança os deixa vulneráveis a ataques de engenharia social, no qual os invasores enganam os funcionários para obter algo. O treinamento ajuda os funcionários a reconhecerem e evitarem ameaças cibernéticas, fortalecendo a postura de segurança da empresa.

- Acreditar que não será alvo:

A ideia de que sua empresa é pequena demais para ser alvo de ataques é um mito perigoso. Os atacantes frequentemente exploram alvos de oportunidade, independentemente do tamanho da empresa. Negligenciar a segurança devido a essa suposição pode resultar em sérias consequências.

- Senhas fracas e compartilhamento de senhas:

Senhas fracas ou compartilhadas são um alvo fácil para invasores. Senhas devem ser complexas, únicas e atualizadas regularmente. Compartilhar senhas entre funcionários ou com terceiros aumenta o risco de comprometimento de credenciais, que pode levar a acessos não autorizados. Aqui na Contacta, nós já demos nossa dica: senha é igual escova de dente!

- Não restringir acesso:

Conceder acesso irrestrito a sistemas e dados expõe a empresa a riscos desnecessários. É fundamental aplicar o princípio do “privilégio mínimo“, concedendo acesso somente aos funcionários que precisam desse acesso para executar suas funções. Isso reduz o potencial de abuso ou uso inadequado de privilégios. Além disso, caso o criminoso consiga acesso as credenciais de um usuário, ele não conseguirá avançar com o ataque.

- Não realizar o monitoramento adequado:

Não implementar sistemas de monitoramento e detecção de ameaças significa que as empresas podem não ser capazes de identificar atividades suspeitas ou intrusões até que seja tarde demais. O monitoramento constante ajuda a identificar e responder a incidentes de segurança de forma eficaz.

Conclusão

A cibersegurança desempenha um papel crucial na proteção dos ativos digitais das empresas em um mundo cada vez mais digital. Evitar erros comuns, como esses que citamos no artigo, é essencial para manter a integridade e a segurança das operações empresariais.

Neste cenário desafiador, é importante contar com especialistas em cibersegurança para orientar e fortalecer suas defesas digitais. Com 35 anos de experiência e conhecimento especializado, a Contacta está pronta para ajudar sua empresa a proteger seus ativos digitais, implementar medidas de segurança robustas e manter-se à frente das ameaças cibernéticas em constante evolução. Entre em contato com um de nossos especialistas!

E lembre-se: a cibersegurança não é apenas uma preocupação técnica, mas uma estratégia imprescindível para o sucesso e a continuidade dos negócios. Não hesite em buscar orientação profissional para manter sua empresa segura em um mundo digital em constante mudança. Suas informações e reputação estão em jogo, e a proteção adequada é um investimento crítico.