Na frequente batalha contra as ameaças cibernéticas em constante evolução, é importante estar atento às tendências de segurança e inovações para os próximos anos. Isso porque o cenário digital está sempre mudando, apresentando desafios complexos e oportunidades transformadoras. Então, compreender as tendências cibernéticas para 2024 e adotar estratégias proativas é mais do que uma vantagem competitiva, é uma necessidade para uma proteção eficaz contra as ameaças digitais.

No artigo de hoje, exploraremos as tendências de ameaças cibernética para o próximo ano e as estratégias de defesa que moldarão o cenário cibernético em 2024. Além disso, falaremos sobre o papel crucial da Inteligência Artificial (IA) no ataque e na defesa digital. Continue a leitura!

Você vai ler sobre:

- Tendências de ameaças cibernéticas

- Tendências de segurança cibernética

- IA no ataque e na defesa

Tendências de ameaças cibernéticas

Persistência dos ataques ransomware:

A persistência dos ataques de ransomware é uma das principais tendências de ameaças para o cenário cibernético de 2024. Após um breve declínio em 2022, os ataques desse tipo tiveram um retorno exponencial em 2023, mostrando a adaptabilidade dos hackers maliciosos por trás dessas investidas digitais. A capacidade de sequestrar dados importantes e exigir resgates financeiros continua sendo uma estratégia lucrativa para cibercriminosos, desafiando as defesas digitais.

Para enfrentar essa persistência é importante ter uma constante atualização de backups, proporcionando uma linha de defesa contra a perda de dados. Além disso, investir em treinamentos para os colaboradores é essencial, pois a conscientização e preparação dos membros da equipe são armas poderosas na prevenção e resposta eficiente a ataques de ransomware. À medida que esses ataques evoluem, a adoção de uma postura proativa e a implementação de medidas de proteção são imprescindíveis para garantir a segurança e continuidade das operações empresariais.

Ataques de Phishing avançados:

Outra tendência de ameaça cibernética para o próximo ano são os ataques de phishing avançados. Este ataque está se intensificando à medida que os cibercriminosos de engenharia social aprimoram suas táticas, recorrendo à inteligência artificial generativa para aperfeiçoar suas estratégias. Com isso, eles conseguem criar mensagens mais persuasivas e aparentemente legítimas, aumentando a probabilidade de sucesso.

Diante dessa ameaça, a educação desempenha um papel central na defesa da organização. Capacitar os usuários para identificar e resistir a esses ataques virtuais é essencial. Além disso, a implementação de medidas tecnológicas avançadas, como filtros de e-mail aprimorados e soluções de segurança baseadas em IA, também é importante. Em um ambiente digital em constante evolução, a adaptação e a colaboração entre usuários e soluções tecnológicas são essenciais para mitigar os impactos dos ataques de phishing avançados.

Ataques a dispositivos IoT:

Os ataques direcionados a dispositivos IoT também é uma das principais tendências de ameaças para 2024. Com o aumento exponencial de dispositivos conectados à Internet, desde eletrodomésticos inteligentes até equipamentos utilizados em ambientes de trabalho remoto, a superfície de ataque se expandiu consideravelmente. Esta expansão cria uma janela de oportunidade para cibercriminosos explorarem vulnerabilidades em dispositivos IoT, representando uma ameaça crescente à segurança cibernética.

Os dispositivos IoT utilizados em ambientes de trabalho remoto são os principais alvos desse tipo de ataque, pois muitas vezes são menos protegidos e podem fornecer uma entrada conveniente para invasores. A segurança desses dispositivos continua sendo um desafio significativo, exigindo medidas proativas para mitigar riscos. Implementar práticas rigorosas de segurança, atualizações regulares e a utilização de soluções de segurança robustas são componentes cruciais para defender a integridade desses dispositivos em um cenário cibernético em constante evolução.

Como funciona

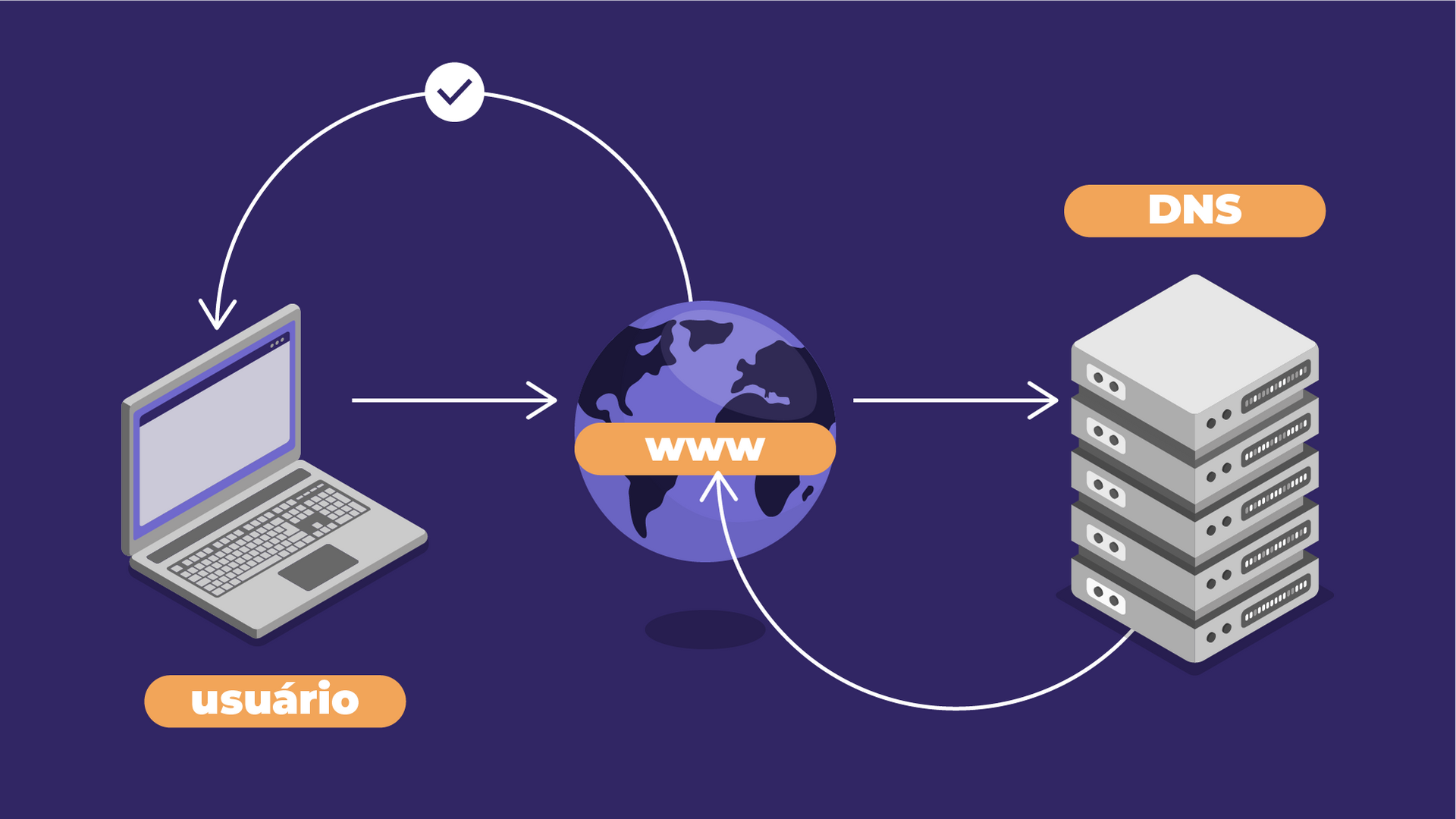

Imagine que você está navegando na web e decide acessar nosso site. Quando você digitar nosso endereço URL ”www.contacta.com.br” na barra de endereços do seu navegador e pressiona “Enter”, ocorre o seguinte:

- Solicitação ao servidor DNS local: seu computador não sabe imediatamente qual é o endereço IP associado a “contacta.com.br”, então ele começa fazendo uma consulta ao servidor DNS local, que é geralmente fornecido pelo seu provedor de serviços de Internet (ISP).

- Verificação do cache local: o servidor DNS local verifica seu cache interno para ver se já resolveu recentemente o nome de domínio. Se estiver no cache, ele retorna o endereço IP diretamente, economizando tempo e recursos.

- Consulta aos servidores de DNS raiz: se o servidor DNS local não tiver a informação em cache, ele fará uma consulta aos servidores de DNS raiz. Esses servidores têm informações sobre a estrutura da internet, mas não têm detalhes sobre domínios específicos.

- Consulta aos servidores de TLD: os servidores de DNS raiz direcionam a consulta para os servidores de Domínio de Primeiro Nível (TLD, na sigla em inglês). Por exemplo, se você está acessando “www.contacta.com.br”, a consulta é encaminhada para os servidores de DNS responsáveis pelo domínio “.com.br”.

- Consulta aos servidores autoritativos: os servidores de TLD, por sua vez, encaminham a consulta para os servidores de DNS autoritativos do domínio “contacta.com.br”. Esses servidores têm informações detalhadas sobre o domínio.

- Resposta com o endereço IP: os servidores de DNS autoritativos para “contacta.com.br” respondem com o endereço IP associado ao nome de domínio “www.contacta.com.br”.

- Cache no servidor DNS local: o servidor DNS local armazena a resposta em seu cache para futuras consultas, acelerando o processo caso alguém mais solicite o mesmo domínio em breve.

- Navegação para o site: com o endereço IP em mãos, seu computador agora sabe como encontrar o servidor web que hospeda “www.contacta.com.br”. Ele estabelece uma conexão com esse servidor e carrega a página solicitada.

Embora esse processo ocorra rapidamente, é essencial para permitir que você acesse sites na internet usando nomes de domínio em vez de endereços IP. O DNS atua como um sistema de tradução de nomes, garantindo que você chegue ao destino correto na web sem precisar memorizar longas sequências de números.

Tipos de DNS

O Domain Name System é um sistema complexo que envolve diversos tipos de registros, cada um com uma função específica. Esses registros desempenham um papel importante na resolução de nomes de domínio em endereços IP e na configuração de serviços online. Confira alguns dos principais tipos desse registros:

- Registro A (Address Record):

O registro A é um dos mais comuns e fundamentais. Ele associa um nome de domínio a um endereço IP IPv4. Por exemplo, “www.example.com” pode ser associado ao endereço IP “192.0.2.1”.

- Registro AAAA (IPv6 Address Record):

O registro AAAA desempenha o mesmo papel que o registro A, mas é usado para associar nomes de domínio a endereços IP IPv6, que são necessários para a próxima geração da internet.

- Registro CNAME (Canonical Name):

O registro CNAME é usado para criar apelidos para nomes de domínio existentes. Ele aponta um nome de domínio para outro. Por exemplo, “www” pode ser um alias para “example.com”.

- Registro MX (Mail Exchanger):

O registro MX direciona o tráfego de e-mail para servidores de e-mail específicos. Ele indica qual servidor de e-mail deve receber e processar os e-mails destinados a um domínio.

- Registro TXT (Text Record):

O registro TXT permite que os administradores de domínio associem texto arbitrário a um nome de domínio. É frequentemente usado para armazenar informações de autenticação.

- Registro SRV (Service Locator):

O registro SRV é usado para especificar informações sobre serviços disponíveis em um domínio. Isso é útil para aplicativos que requerem serviços específicos, como VoIP ou mensagens instantâneas.

- Registro PTR (Pointer Record):

O registro PTR é usado em operações de resolução inversa, associando endereços IP a nomes de domínio. É comumente usado para verificar a autenticidade de conexões de rede.

Problemas comuns de DNS

O Domain Name System é um componente importante da infraestrutura da internet, mas ele não está imune a problemas e desafios. Confira alguns dos problemas mais comuns que podem ocorrer com esse servidor e como lidar com eles:

- Erros de resolução:

Às vezes, ocorrem erros de resolução DNS, fazendo com que nomes de domínio não sejam traduzidos corretamente em endereços IP. Isso pode resultar em páginas da web que não carregam ou problemas de conectividade. Para solucionar, verifique a configuração do servidor e certifique-se de que os registros DNS estejam corretos.

- Ataques de Negação de Serviço (DDoS) direcionados ao DNS:

Os servidores DNS são alvos frequentes de ataques DDoS, nos quais um grande volume de tráfego malicioso é direcionado aos servidores, sobrecarregando-os e tornando os serviços inacessíveis. Para evitar esse problema é necessário investir em uma estrutura de segurança e soluções que ajudem a mitigar esse risco, como sistemas de detecção de intrusões e outros.

- Redes de cache DNS poluídas:

Cache DNS poluído ocorre quando informações incorretas ou maliciosas são armazenadas em caches de servidores. Isso pode levar a resoluções incorretas e até mesmo redirecionamentos para sites maliciosos. Manter seus servidores DNS atualizados e seguros é essencial para evitar esse problema.

- Problemas de Latência:

A latência DNS pode afetar o tempo necessário para carregar páginas da web. Isso ocorre quando as consultas desse servidor demoram a ser resolvidas. Para melhorar a latência, considere o uso de servidores DNS mais rápidos ou a otimização da infraestrutura de rede.

- Registros desatualizados ou incorretos:

Registros DNS desatualizados ou incorretos podem levar a problemas de conectividade e segurança. É essencial manter os registros DNS precisos e atualizados, especialmente registros MX para e-mail e registros SPF para prevenir spoofing de e-mail.

- Falhas de Servidor DNS:

Servidores DNS podem falhar, causando interrupções na resolução de nomes de domínio. Implemente servidores DNS redundantes e monitore sua infraestrutura para identificar e resolver rapidamente falhas.

- Ataques de envenenamento de cache DNS:

Os ataques de envenenamento de cache DNS ocorrem quando informações falsas são inseridas nos caches DNS, levando a resoluções incorretas. Use servidores DNS que implementem medidas de segurança para proteger contra esse tipo de ataque.

Lidar com problemas de Domain Name System requer uma abordagem proativa para manter registros precisos e proteger servidores contra ameaças. A implementação de boas práticas de segurança, a atualização regular de registros e a vigilância contra ataques ajudam a garantir uma experiência online confiável e segura.

Conclusão

O (Domain Name System) é o que torna possível a navegação e a comunicação online. No entanto, como qualquer infraestrutura crítica, ele não está imune as ameaças que podem afetar nossa experiência online. Proteger esses servidores contra ataques é um passo imprescindível para garantir uma navegação digital segura. Por isso, é importante contar com soluções de proteção ao DNS.

À medida que a internet continua a evoluir, a segurança do DNS se torna ainda mais crítica. Conte com a Contacta para enfrentar os desafios de DNS e garantir uma jornada online segura. Fale com um de nossos especialistas.