Os ataques de negação de serviço (DoS) representam uma ameaça cada vez mais comum e preocupante no cenário atual da segurança digital. Empresas de todos os setores estão sujeitas a esse tipo de ataque, que pode ter consequências devastadoras para a disponibilidade de serviços e a reputação das organizações. Muitas vezes, ele é o responsável por deixar sites, plataformas e outras aplicações web, fora de serviço por tempo indeterminado.

Com isso em vista, as empresas têm reforçado cada vez mais seus ambientes de segurança e investido em novas tecnologias que proporcionam uma defesa melhor para possíveis ataques. Porém, mesmo com esse o avanço, os ataques DoS seguem sendo muito comuns e estão entre os mais perigosos para as organizações.

Sendo assim, é crucial que as organizações estejam atentas a esse tipo de ameaça e compreendam suas implicações. Neste artigo, vamos explorar o funcionamento dos ataques de negação de serviço, os tipos mais comuns e apresentar algumas medidas que podem ser adotadas para preveni-los e mitigar seus efeitos. Continue a leitura!

Como funcionam os ataques DoS

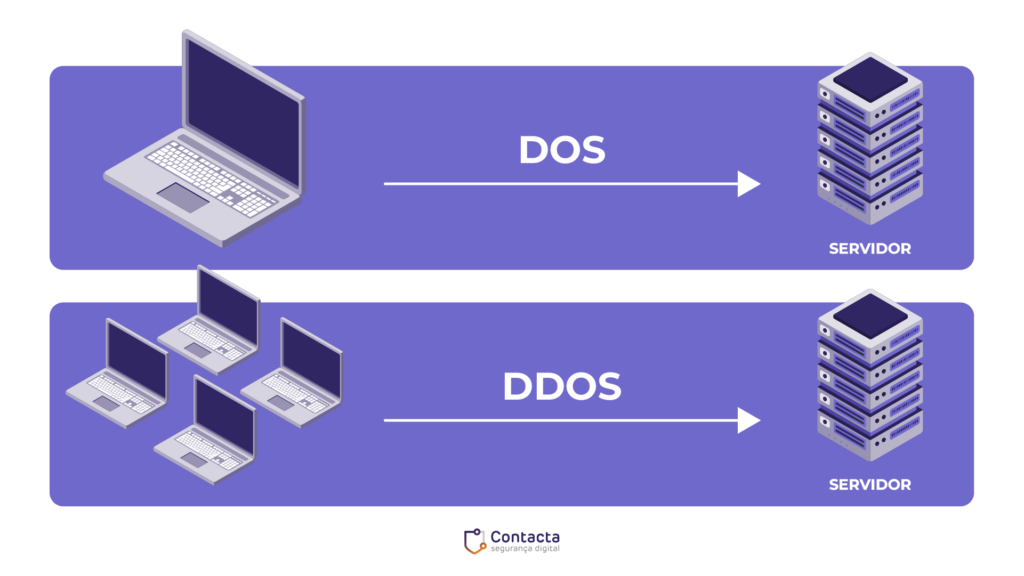

Os ataques de negação de serviço (DoS – Denial of Service) buscam tornar indisponível um determinado serviço. Então, o hacker tem o objetivo de interromper o funcionamento normal de um dispositivo, normalmente inumando a máquina com solicitações para que o tráfego normal não seja processado. Isso resulta em na negação de serviço para os usuários, visto que o dispositivo está sobrecarregado com solicitações e não consegue atender a todas. O ataque DoS se caracteriza pelo uso de apenas um computador para sobrecarregar determinado sistema.

Em busca de aumentar a força desse ataque, bem como suas chances de êxito, os hackers costumam utilizar centenas de computadores interligados, acessando simultaneamente o mesmo recurso de um sistema. Esse tipo de ataque, chamamos

de ataque distribuído de negação de serviço (DDoS – Distributed Denial of Service) . Ou seja, o ataque DDoS é um tipo de ataque DoS que possui muitas fontes distribuídas.

Para realizar o ataque de negação de serviço, o atacante seleciona o alvo específico, como um website, servidor online e explorar suas vulnerabilidades. Após identificar uma vulnerabilidade no alvo, ele realiza uma série de ações para sobrecarregar os recursos daquele sistema. Isso pode incluir o envio de um grande número de solicitações de acesso ao serviço, envio de pacotes de dados maliciosos ou exploração de falhas para causar erros ou travamentos no sistema.

Com isso, o serviço alvo fica sobrecarregado ou inoperante e os usuários legítimos não conseguem utilizá-lo adequadamente. Dessa forma, podemos concluir que o foco principal de um ataque DoS é saturar a capacidade de uma máquina, resultando em uma negação de serviço para pedidos adicionais.

Tipos de ataques de negação de serviço

Existem diferentes tipos de ataques de negação de serviço que exploram várias vulnerabilidades e técnicas. Confira:

- Ataque de sobrecarga de largura de banda: é quando o atacante tenta consumir toda a largura de banda disponível do alvo, enviando uma quantidade massiva de tráfego para a rede.

- Ataque de esgotamento de recursos: o atacante tem como objetivo esgotar os recursos do sistema do alvo, como capacidade de processamento, memória ou conexões simultâneas. Isso é geralmente feito enviando solicitações complexas ou recursos intensivos que exigem muitos recursos para processar.

- Ataque de exaustão de conexões: o hacker tenta esgotar as conexões disponíveis no alvo. Isso é feito estabelecendo muitas conexões falsas ou incompletas, ocupando todos os slots de conexão disponíveis.

- Ataque de amplificação: esse tipo de ataque aproveita protocolos de rede ou serviços que permitem a amplificação de tráfego. O atacante envia solicitações com endereços de origem falsa para muitos servidores intermediários que, por sua vez, respondem ao alvo com respostas maiores, amplificando assim o tráfego direcionado ao alvo.

- Ataque de envenenamento de cache: o hacker envia solicitações falsificadas ao servidor DNS (Domain Name System) do alvo, com o objetivo de preencher o cache DNS com informações falsas ou desnecessárias. Isso resulta em indisponibilidade ou lentidão para resolver os endereços de DNS legítimos.

Esses são apenas alguns exemplos dos tipos de ataques DoS mais comuns. Vale ressaltar que as técnicas de ataque estão em constante evolução e os atacantes estão desenvolvendo novas abordagens a todo momento.

Como evitar um ataque de negação de serviço

Evitar completamente um ataque de negação de serviço (DoS) pode ser desafiador, pois os atacantes sempre buscam novas maneiras de explorar vulnerabilidades. No entanto, existem medidas que podem ser tomadas para reduzir a probabilidade e o impacto de um ataque DoS. Aqui estão algumas práticas que podem te ajudar:

1. Monitoramento de tráfego e comportamento:

Mantenha um monitoramento constante do tráfego de rede e do comportamento dos sistemas. Isso pode ajudar a identificar padrões anormais de tráfego ou atividades suspeitas, permitindo uma resposta rápida caso ocorra um ataque.

2. Configuração adequada dos sistemas:

Certifique-se de que os sistemas e serviços estejam configurados corretamente, seguindo as melhores práticas de segurança. Isso inclui a aplicação de patches e atualizações de segurança, configuração adequada de firewalls e sistemas de filtragem, além de restrições apropriadas nos recursos disponíveis para serviços públicos.

3. Balanceamento de carga:

Distribua a carga de tráfego entre vários servidores ou recursos para evitar que um único ponto de falha seja explorado. O uso de balanceadores de carga pode ajudar a distribuir as solicitações entre vários servidores, garantindo que nenhum deles seja sobrecarregado.

4. Limite de taxa de solicitação:

Implemente mecanismos de controle de taxa de solicitações para limitar o número de solicitações que um único IP ou usuário pode enviar em um determinado período. Isso ajuda a evitar que um atacante sobrecarregue o sistema com um grande volume de solicitações em curto espaço de tempo.

5. Backup e redundância:

Faça backups regulares dos dados e estabeleça sistemas redundantes para garantir a continuidade dos serviços em caso de ataque. Isso pode incluir a replicação de dados e a configuração de servidores secundários que podem assumir o tráfego em caso de falha do principal.

6. Educação e conscientização:

Treine os funcionários

e usuários para identificar atividades suspeitas, como phishing ou engenharia social, que podem ser usadas para facilitar um ataque DoS. Incentive boas práticas de segurança, como o uso de senhas fortes e a adoção de medidas de proteção adequadas.

Embora essas práticas ajudem a reduzir a vulnerabilidade a ataques de DoS, é importante lembrar que nenhum sistema é completamente imune a ataques. Portanto, é essencial contar com uma estratégia de

resiliência cibernética

e ter um plano de resposta a incidentes de segurança, para que você possa agir rapidamente e mitigar os impactos caso um ataque ocorra.

Conclusão

Os ataques de negação de serviço (DoS) representam uma ameaça significativa para a segurança da informação. Eles dificultam a disponibilidade e o funcionamento adequado dos serviços de uma organização. E como vimos, lidar com esses ataques é um desafio, já que os atacantes estão constantemente evoluindo suas táticas e explorando vulnerabilidades emergentes. No entanto, a chave para uma segurança digital eficiente é a implementação de políticas corretas e o uso de boas tecnologias.

A combinação de políticas adequadas de segurança, como configurações corretas dos sistemas e o monitoramento de tráfego, pode ajudar a reduzir a probabilidade de ataques de DoS. Somado a isso, a implementação de tecnologias avançadas, como sistemas de detecção e mitigação de ataques, desempenha um papel crucial na prevenção e mitigação desses ataques.

Ao adotar uma abordagem abrangente e combinar políticas eficientes com tecnologias avançadas, é possível fortalecer a segurança digital e proteger serviços e sistemas contra os ataques de negação de serviço.