Com o avanço da transformação digital e o crescente uso de tecnologias em todas as esferas empresariais, a segurança cibernética tornou-se uma preocupação central para organizações de todos os portes e setores. A cada dia, surgem novas ameaças e vulnerabilidades que podem comprometer a integridade dos dados e a continuidade dos negócios. Diante desse cenário, a construção de uma estratégia de cibersegurança eficaz torna-se fundamental para proteger os ativos digitais e garantir a confiança dos clientes e parceiros comerciais.

No artigo de hoje, exploraremos a importância dessa estratégia, seus benefícios, desafios e os passos essenciais para sua implementação. Continue a leitura!

Qual a importância da estratégia de cibersegurança?

A estratégia de cibersegurança é um plano abrangente que visa proteger ativos digitais, sistemas de informação e infraestrutura tecnológica contra ameaças cibernéticas. Ela engloba uma série de políticas, procedimentos, tecnologias e práticas que são desenvolvidas e implementadas para garantir a segurança dos dados e a integridade dos sistemas. Essa estratégia é projetada para identificar e mitigar os riscos de segurança, responder a incidentes de maneira eficaz e promover uma cultura de segurança cibernética dentro da organização. Ao estabelecer objetivos claros e definir diretrizes específicas, a estratégia de cibersegurança orienta as ações e investimentos necessários para proteger os ativos digitais da empresa.

Essa estratégia é importante porque os riscos de segurança cibernética estão em constante evolução e se tornaram uma preocupação crítica para as organizações. Com o aumento das ameaças cibernéticas, como ataques de ransomware, phishing e malware, as empresas enfrentam uma variedade de desafios de segurança que podem comprometer a confidencialidade, integridade e disponibilidade dos dados. E como nenhuma organização está imune a esses ataques, empresas de todos os portes e segmentos precisam de uma estratégia de cibersegurança.

Além disso, à medida que a tecnologia avança e as empresas continuam a investir em inovação para se diferenciar dos concorrentes, os líderes de cibersegurança precisam garantir que a segurança da empresa acompanhe esse ritmo. Em resumo, a estratégia de cibersegurança desempenha um papel fundamental na proteção dos ativos digitais e na garantia da resiliência operacional das organizações. Ao desenvolver e implementar uma estratégia como essa, as empresas podem minimizar os riscos de segurança, proteger seus dados confidenciais e manter a confiança dos clientes e parceiros de negócios.

Principais benefícios dessa estratégia

- Proteção dos dados sensíveis:

Uma estratégia de cibersegurança eficaz protege os dados sensíveis da organização contra acesso não autorizado, roubo ou comprometimento. Isso inclui informações confidenciais dos clientes, dados financeiros, propriedade intelectual e outros ativos digitais críticos. Ao garantir a integridade e a confidencialidade dos dados, a estratégia de cibersegurança ajuda a preservar a reputação e a confiança da empresa.

- Prevenção de ataques cibernéticos:

Uma estratégia de cibersegurança bem definida inclui medidas proativas para prevenir ataques cibernéticos antes que ocorram. Isso pode envolver a implementação de firewalls, sistemas de detecção de intrusos, proteção contra malware e outras tecnologias de segurança para identificar e neutralizar ameaças em tempo real. Ao fortalecer as defesas cibernéticas, a estratégia reduz o risco de interrupções nos negócios e danos financeiros decorrentes de ataques maliciosos.

- Resposta rápida a incidentes:

Mesmo com medidas preventivas, é possível que ocorram incidentes de segurança. Nesses casos, uma estratégia de cibersegurança estabelece procedimentos claros e eficazes para responder rapidamente a incidentes, mitigar danos e restaurar a normalidade operacional. Isso pode incluir a criação de equipes de resposta a incidentes, a realização de exercícios de simulação de incidentes e a implementação de planos de continuidade de negócios para garantir uma recuperação rápida e eficiente.

- Conformidade com regulamentações:

Muitos setores estão sujeitos a regulamentações rigorosas de segurança cibernética. Como, por exemplo, a Lei Geral de Proteção de Dados (LGPD) e outras leis de proteção de dados. Uma estratégia de cibersegurança ajuda as organizações a cumprirem esses requisitos regulatórios, garantindo que as práticas de segurança estejam alinhadas com as normas estabelecidas pelas autoridades reguladoras. Isso reduz o risco de multas e sanções legais associadas a não conformidade e demonstra o compromisso da empresa com a proteção dos dados do cliente.

- Redução de custos:

Embora o investimento em cibersegurança exija recursos financeiros, uma estratégia eficaz pode, a longo prazo, resultar em economia de custos significativa. Isso ocorre ao evitar incidentes de segurança que podem resultar em perdas financeiras, custos de recuperação, danos à reputação e potenciais litígios. Além disso, uma estratégia de cibersegurança bem planejada pode otimizar o uso de recursos e minimizar desperdícios, contribuindo para a eficiência operacional da organização.

- Fortalecimento da confiança do cliente:

Ao demonstrar um compromisso sério com a proteção dos dados do cliente e a segurança cibernética, uma organização aumenta a confiança dos clientes e parceiros de negócios. Isso pode levar a relacionamentos mais sólidos, maior fidelidade do cliente e uma reputação positiva no mercado. Uma estratégia de cibersegurança eficaz não apenas protege a empresa contra ameaças cibernéticas, mas também reforça sua posição como um parceiro confiável e responsável no ambiente digital.

Desafios na construção da estratégia de cibersegurança

Ao desenvolver uma estratégia de cibersegurança, as empresas enfrentam uma série de desafios que podem dificultar o processo. Entender esses obstáculos é crucial para garantir uma abordagem eficaz na proteção dos ativos digitais e na mitigação de riscos cibernéticos. Alguns dos principais desafios incluem:

- Avaliação de riscos adequada:

Identificar e avaliar os riscos de segurança cibernética enfrentados pela organização é fundamental para desenvolver uma estratégia eficaz. No entanto, muitas empresas enfrentam desafios ao realizar uma avaliação abrangente e precisa dos riscos, devido à complexidade de seus ambientes de TI, à falta de expertise em segurança cibernética ou à falta de visibilidade sobre as ameaças potenciais.

- Ameaças em constante evolução:

As ameaças cibernéticas estão em constante evolução, com hackers e criminosos cibernéticos desenvolvendo novas técnicas e táticas para contornar as defesas de segurança. Isso torna desafiador para as organizações acompanharem e se adaptarem às mudanças no cenário de ameaças. É importante garantir que sua estratégia de cibersegurança permaneça eficaz ao longo do tempo.

- Falta de recursos adequados:

Muitas empresas enfrentam desafios relacionados à falta de recursos financeiros, humanos e tecnológicos para implementar e manter uma estratégia de cibersegurança robusta. Isso pode incluir restrições orçamentárias, escassez de profissionais qualificados em segurança cibernética e falta de investimento em tecnologias de segurança adequadas.

- Complexidade tecnológica:

A crescente complexidade dos ambientes de TI, com uma variedade de dispositivos, aplicativos e sistemas interconectados, pode dificultar a implementação de medidas de segurança consistentes e abrangentes. Integrar e gerenciar efetivamente a segurança em toda a infraestrutura de TI pode ser um desafio significativo para muitas organizações.

- Conscientização e cultura de segurança:

A falta de conscientização e uma cultura de segurança fraca entre os funcionários podem representar um desafio significativo na construção de uma estratégia de cibersegurança eficaz. Os ataques de engenharia social, por exemplo, podem explorar a falta de conscientização dos funcionários e levar a violações de segurança. Portanto, educar e engajar os funcionários em práticas seguras de segurança cibernética é imprescindível.

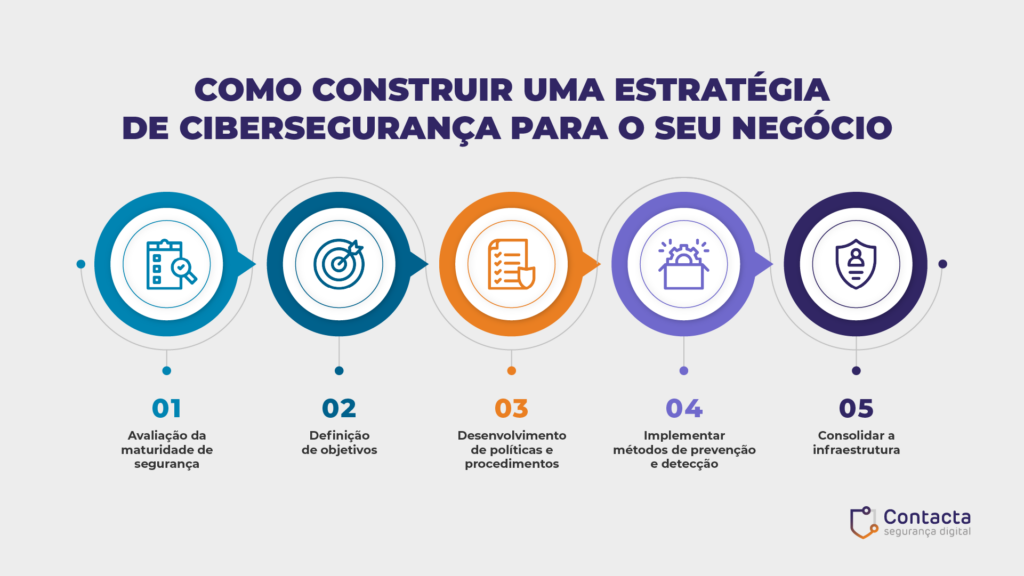

Como construir uma estratégia de cibersegurança para o seu negócio

Como vimos, a construção de uma estratégia de cibersegurança eficaz é fundamental para proteger os ativos e dados de uma organização contra ameaças cibernéticas cada vez mais sofisticadas. Confira alguns passos importantes para esse projeto:

1. Avaliação da maturidade de segurança:

Para avaliar a maturidade de segurança, é necessário conduzir uma análise abrangente dos sistemas, processos e controles de segurança existentes na organização. Isso pode incluir avaliações de vulnerabilidades, testes de penetração, revisões de conformidade regulatória e análises de riscos. O objetivo é identificar pontos fracos na segurança e entender o nível de prontidão da organização para enfrentar ameaças cibernéticas.

2. Definição de objetivos:

Com base nos resultados da avaliação de segurança, é importante definir objetivos claros e alcançáveis para a estratégia de cibersegurança. Esses objetivos devem ser específicos, mensuráveis, alcançáveis, relevantes e baseados em um cronograma (SMART). Eles podem incluir metas como reduzir o número de incidentes de segurança, aumentar a conscientização dos funcionários sobre práticas seguras, melhorar a conformidade regulatória e proteger ativos críticos da organização.

3. Desenvolvimento de políticas e procedimentos:

Com os objetivos estabelecidos, é hora de desenvolver políticas e procedimentos de segurança detalhados. Isso envolve a criação de documentos formais que descrevam as regras, diretrizes e práticas recomendadas para proteger os sistemas e dados da organização. As políticas podem abranger áreas como controle de acesso, gestão de senhas, uso de dispositivos pessoais, resposta a incidentes e conformidade com regulamentos específicos da indústria.

4. Implementar métodos de prevenção e detecção:

Após a definição das políticas e procedimentos, é necessário implementar soluções tecnológicas para prevenir e detectar ameaças cibernéticas. Isso pode incluir a instalação de firewalls, sistemas de prevenção de intrusões, sistemas de prevenção de perda de dados (DLP), monitoramento de segurança em tempo real e ferramentas de análise de segurança de dados. Além disso, é importante fornecer treinamento adequado aos funcionários para garantir que saibam como reconhecer e responder a possíveis ameaças.

5. Consolidar a infraestrutura:

Por fim, é crucial consolidar e otimizar a infraestrutura de segurança para garantir uma proteção eficaz contra ameaças cibernéticas. Isso pode envolver a integração de diferentes soluções de segurança, a segmentação da rede para isolar sistemas críticos, a implementação de criptografia de dados sensíveis e a adoção de práticas de gestão de identidade e acesso. Além disso, é importante realizar testes regulares de segurança e revisar continuamente a estratégia de cibersegurança. Isso irá garantir a eficácia da estratégia em um ambiente em constante mudança.

Conclusão

É inegável a relevância de uma estratégia de cibersegurança para as empresas na proteção de seus ativos e dados contra as constantes ameaças cibernéticas. Cada etapa, desde a avaliação inicial até a consolidação da infraestrutura, desempenha um papel crucial na garantia da segurança digital de uma organização.

Enfrentar esses desafios pode ser facilitado ao contar com um parceiro confiável, como a Contacta. Com uma vasta experiência e soluções especializadas em cibersegurança, a Contacta está pronta para auxiliar a sua empresa a desenvolver e implementar estratégias de proteção cibernética, proporcionando segurança e tranquilidade para seu negócio.