A família de soluções de Cloud Security vem tomando destaque dentro da segurança da informação dês do início da pandemia e passou a haver a necessidade de flexibilização do modelo de trabalho, que levou empresas a migrarem de servidores físicos para a nuvem.

Esse foi um cenário novo para muitas empresas, que precisaram entender as melhores práticas para proteger informações críticas e maximizar os benefícios dessa tecnologia.

Este artigo explora como otimizar o uso da nuvem, buscando formar de otimizar espeço, segurança e custos.

O que é a Nuvem e Cloud Security?

Primeiro, é importante entender o que seria que a Nuvem e Cloud Security, ou Segurança na nuvem são a importância dela dentro das empresas, em especial, depois da pandemia e a popularização do trabalho híbrido e remoto.

Dito isso, essa mudança no cenário corporativo, onde os colaboradores passaram a trabalhar de casa afetou consideravelmente a dinâmica da comunicação, troca de informações e dados e da segurança da informação. A nuvem entrou nesse cenário como uma solução rápida e simples.

Os dados das empresas, que anteriormente ficavam guardados dentro de servidores físicos, não eram mais uma solução cabível para o armazenamento de dados da empresa. A nuvem acabou sendo a solução que empresas acharam encontrando para ser possível o armazenamento e o compartilhamento de arquivos e dados de forma remota. Ou seja, quando falamos de nuvem, estamos falando de um conjunto de servidores distribuídos globalmente que fornecem serviços de armazenamento, processamento e acesso a dados e aplicativos pela internet, tirando a necessidade de um servidor próprio e permitindo um acesso remoto a dados em qualquer dispositivo conectado à rede.

Com a criação e a popularização da nuvem, cibercriminosos passaram a explorar formar de obter dados guardados na cloud e a adoção de soluções de segurança focadas na segurança desses dados passou a ser uma necessidade. Conhecida como Cloud Security, o conjunto de tecnologias, políticas, controles e serviços projetados para proteger dados, aplicativos e infraestruturas associadas à computação em nuvem. Também conhecida como Segurança na Nuvem, essas soluções de segurança protegem dados, controla o acesso a dados e recursos, gerencia a vulnerabilidade e muito mais.

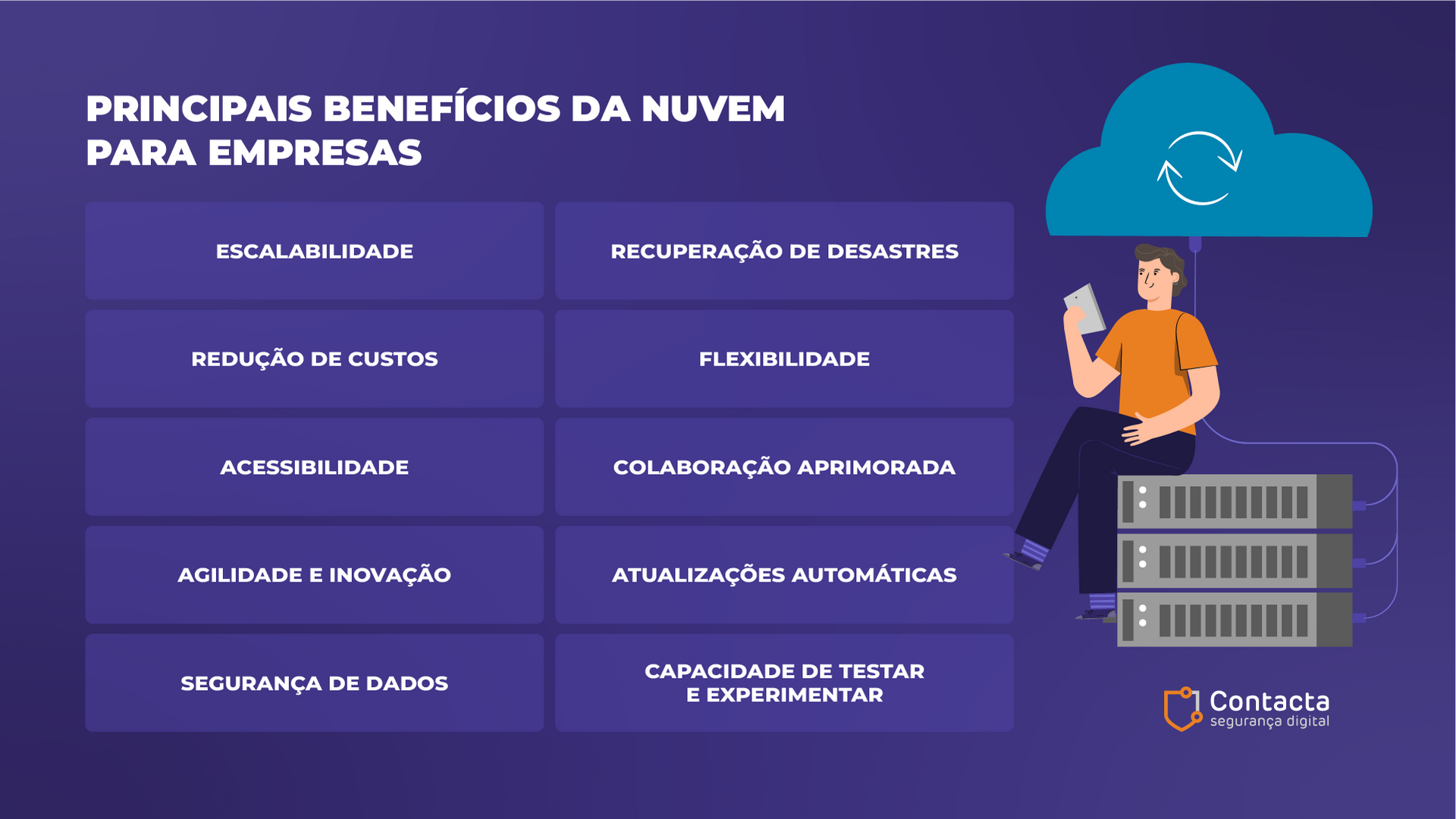

Principais benefícios da Nuvem para empresas

Com essa adoção da nuvem pelas empresas, passaram a se perceber diversos benefícios para a nuvem, tornando ela uma opção estratégica para uma empresa melhorar sua eficiência, reduzir custos e modernizar sua infraestrutura de dados. Dito isso, os principais benefícios para a nuvem são:

- Escalabilidade

A nuvem permite que as empresas aumentem ou diminuam recursos (como armazenamento e processamento) de forma flexível, conforme a demanda. Isso evita o gasto com infraestrutura excessiva e permite crescimento rápido sem grandes investimentos.

- Redução de Custos

Em vez de comprar e manter hardware caro, as empresas pagam apenas pelos recursos que utilizam na nuvem, o que diminui os custos com infraestrutura, manutenção e energia.

- Acessibilidade

Com a nuvem, os dados e aplicativos podem ser acessados de qualquer lugar e a qualquer momento, desde que haja uma conexão com a internet. Isso facilita o trabalho remoto e a colaboração entre equipes dispersas geograficamente.

- Agilidade e Inovação

A nuvem permite que empresas implementem novos serviços e atualizações com rapidez. Isso reduz o tempo de lançamento de novos produtos e acelera o processo de inovação.

- Segurança de dados

Os principais provedores de nuvem investem muito em segurança, oferecendo criptografia de dados, autenticação multifator e outras soluções avançadas de proteção. Isso ajuda a mitigar riscos de ataques cibernéticos.

- Recuperação de desastres

A nuvem oferece soluções de backup e recuperação de desastres mais fáceis e rápidas, permitindo que as empresas recuperem seus dados rapidamente em caso de falhas ou incidentes.

- Flexibilidade

As empresas podem escolher diferentes modelos de serviços de nuvem (IaaS, PaaS, SaaS) e diferentes provedores de acordo com suas necessidades, garantindo que sempre tenham a solução ideal para seus negócios.

- Colaboração aprimorada

A nuvem facilita a colaboração em tempo real, permitindo que várias pessoas trabalhem nos mesmos arquivos e projetos simultaneamente, independentemente da localização.

- Atualizações automáticas

Provedores de nuvem gerenciam as atualizações de software e segurança de forma automática, garantindo que as empresas sempre tenham acesso às versões mais recentes sem a necessidade de realizar manutenções constantes.

- Sustentabilidade

A computação em nuvem geralmente é mais eficiente em termos de energia do que os data centers locais, o que pode ajudar as empresas a reduzir sua pegada de carbono e contribuir para práticas de TI mais sustentáveis.

- Capacidade de testar e experimentar

A nuvem permite que as empresas criem ambientes de teste rapidamente, sem precisar investir em infraestrutura física. Isso facilita o teste de novos projetos, serviços e produtos antes de seu lançamento oficial.

Como maximizar os benefícios da nuvem

A nuvem, assim como um servidor, precisa de uma analista conseguir tirar o máximo potencial da nuvem, ou seja, maximizar seus benefícios. Para maximizar os benefícios da nuvem, é necessária a adoção de estratégias que garantam o melhor uso dos recursos disponíveis, mantendo custos controlados e aumentando a eficiência. Isso ser pensado para diversos setores, como: espaço da nuvem, diminuição de custos e velocidade da transferência de dados.

Vale ressaltar que o uso da nuvem é feito de maneira pagamento por uso, ou pay-as-you-go. Isso significa que, diferente de uma infraestrutura física, que você paga uma vez e é sua até quebrar, com a nuvem, você paga pelos recursos que você consome. Ou seja, quanto maior o armazenamento, mais você paga. Mesma coisa para quantidade de banda larga e processamentos. Sendo assim, de sumo importância que os recursos de nuvem sejam observados constantemente para garantir a maior maximização dela.

Para conseguir realizar essa maximização dos benefícios da sua solução da nuvem, alguns das ações que uma empresa pode adotar, são:

Escolha o provedor certo

- Avalie as necessidades específicas do seu negócio e escolha um provedor que ofereça os melhores serviços para essas demandas, seja em custo, segurança ou recursos. Exemplos: AWS, Google Cloud, Microsoft Azure.

Utilize a Escalabilidade Automática

- Aproveite a capacidade de escalonamento automático da nuvem para ajustar o uso de recursos de acordo com a demanda. Isso evita pagar por capacidade ociosa e garante que você tenha recursos quando necessário.

Otimização de custos

- Utilize ferramentas de monitoramento de custos para identificar onde você pode reduzir gastos.

- Use instâncias reservadas ou spot instancies para obter preços mais baixos.

- Desligue instâncias que não estão sendo usadas ou configure políticas automáticas para desligá-las fora do horário de trabalho.

Armazenamento otimizado

- Use diferentes camadas de armazenamento. Armazene dados acessados com frequência em camadas rápidas (mais caras) e dados raramente acessados em camadas mais baratas.

Segurança e conformidade

- Implemente controles rígidos de segurança, como criptografia de dados, autenticação multifator e monitoramento contínuo.

- Mantenha-se em conformidade com regulamentações (LGPD, GDPR), aproveitando as ferramentas de conformidade oferecidas pelos provedores de nuvem.

Migração planejada

- Realize uma avaliação detalhada antes de migrar para a nuvem, para identificar o que deve ser migrado e o que precisa ser ajustado.

- Migre gradualmente, começando com as cargas de trabalho menos críticas, para evitar interrupções no negócio.

Utilize serviços gerenciados

- Aproveite serviços gerenciados (como bancos de dados, machine learning e automação) oferecidos pelos provedores de nuvem. Isso reduz a necessidade de manutenção interna e libera sua equipe para focar em tarefas mais estratégicas.

Multicloud e Redundância

- Considere usar múltiplos provedores de nuvem para evitar dependência de um só (vendor lock-in) e aumentar a resiliência do seu sistema. Isso também pode melhorar a disponibilidade de serviços em diferentes regiões.

Treinamento e desenvolvimento da equipe

- Invista em treinamentos para a equipe, garantindo que eles entendam as melhores práticas e saibam usar as ferramentas de nuvem de forma eficiente e segura.

Automatização e DevOps

- Integre práticas de DevOps para automatizar o ciclo de desenvolvimento e entrega de software, utilizando pipelines de CI/CD (integração contínua/entrega contínua) que podem acelerar o desenvolvimento e a atualização de aplicativos.

Monitoramento e análise contínua

- Use ferramentas de monitoramento e análise de performance para identificar gargalos e ajustar os recursos em tempo real. Isso melhora o desempenho e otimiza o uso da infraestrutura.

Backup e recuperação

- Implemente um plano robusto de backup e recuperação de desastres utilizando os serviços de backup da nuvem. Isso garante a continuidade do negócio em caso de falhas ou ataques cibernéticos.

Conclusão

A computação em nuvem oferece uma série de vantagens para as empresas modernas, desde a flexibilidade e escalabilidade até a redução de custos e facilidade de acesso. No entanto, para usufruir plenamente desses benefícios, é essencial implementar uma estratégia robusta de Cloud Security.

Se quiser saber mais sobre como implementar uma estratégia de segurança e de otimização da nuvem na sua empresa,

fale com um especialista da Contacta. Ajudaremos a entender as necessidades da sua empresa e como aplicá-las.