Quando pensamos nos diferentes tipos de ataques cibernéticos, Malwares, DDoS e phishing provavelmente são os mais comuns de surgirem em nossas mentes. De fato, são todos ataques muito perigosos e é importante ter um cuidado constante para que o sistema não seja infectado por um deles.

Esses são ataque que são enviados em e-mails de spam, são rápidos e enviados em grande para uma grande quantidade de pessoas. Porém quando falamos de empresas, temos também que nos preocupar com ataques mais específicos e silenciosos, como o APT (Advanced Persistent Threat).

No artigo dessa semana, vamos conversar sobre o que é APT, como é seu processo de infiltração e como proteger sua empresa contra esse tipo de ameaça.

Você vai ler sobre:

O que é um ataque APT?

Em um mundo no qual a tecnologia avança e os criminosos cibernéticos desenvolvem métodos cada vez mais perigosos. Dentro disso, o APT (Ameaça Persistente Avançada, em português) se estabelece como uma grande ameaça e que costuma gerar prejuízos financeiros significativos para organizações. Normalmente, essa é um ataque que é aplicado por um por grupo ou indivíduos com habilidades técnicas avançadas e recursos substanciais.

A Ameaça Persistente Avançada é um ataque que consiste em encontrar um ponto de apoio não autorizado com o objetivo de executar ataques de forma contínua e prologada. Diferente de Malwares, que fazem ataques de execução rápida, a APT é uma ameaça mais furtiva e sofisticada.

Como para realizar esse ataque requer recursos substanciais, os alvos do APT geralmente são específicos, como organizações governamentais, empresas de alta tecnologia, instituições financeiras ou agências de defesa.

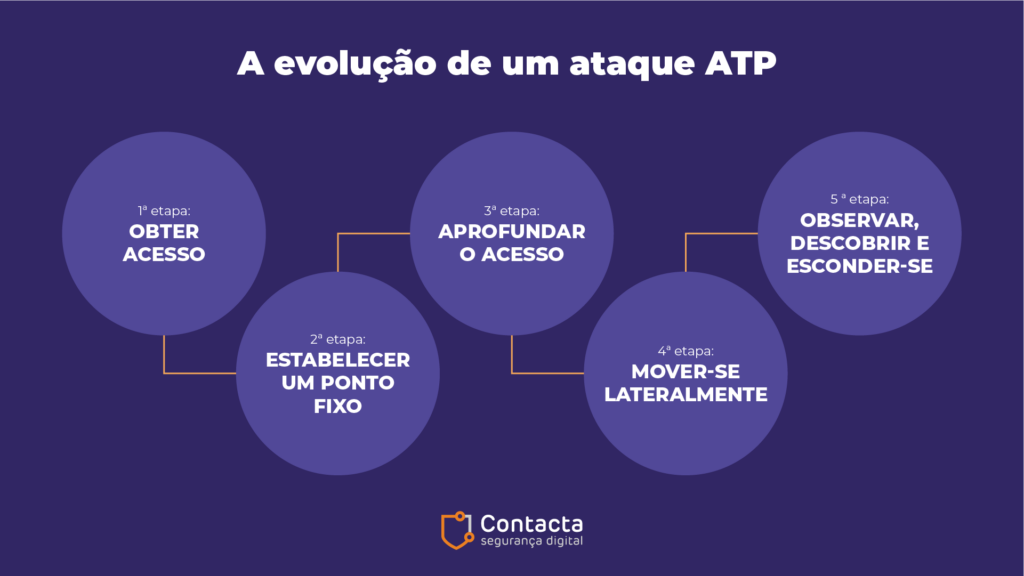

A evolução de um ataque

Para conseguir invadir sistemas de computadores sem ser percebido, o APT é caracterizado por possuir uma sequência de ataques, composto por 5 etapas. São elas:

- Primeira etapa: obter acesso

Os criminosos virtuais tentam entrar através de uma rede, um arquivo infectado, lixo eletrônico ou um aplicativo vulnerável para inserir malwares na rede visada. Basicamente, utilizam de malwares e técnicas de phishing para invadir o sistema.

- Segunda etapa: estabelecer um ponto fixo

Com o malware implementado, os criminosos conseguem criar rede e túneis, usados para se deslocarem nos sistemas sem serem detectados. Isso é possível já que o malware emprega técnicas para reescrever códigos, ajudando a encobrir os rastros de hackers.

- Terceira etapa: aprofundar o acesso

Nessa etapa, são utilizadas técnicas de quebrar senhas com o objetivo de possuir acesso administrativo. Com esse acesso, o invasor consegue controlar os sistemas e obter níveis de acessos mais elevados.

- Quarta etapa: mover-se lateralmente

Os hackers passam a se mover à vontade pelo sistema e a acessar outros servidores e partes protegidas da rede. Isso acontece já que a capacidade de utilizar os direitos de administrador para se infiltrar mais fundo no sistema.

- Quinta etapa: observar, descobrir e esconder-se

Os hackers passam a ter uma compreensão geral de como o sistema funciona e de suas vulnerabilidades. Com isso, eles conseguem coletar informações à vontade.

Esse processo costuma ser mantido pelos hackers de forma contínua. À medida que esse processo continua sendo executado se abrem mais caminhos dentro do sistema, o que leva os hackers a atingirem os seus objetivos: extrair dados de forma contínua e persistente.

O processo do APT pode durar meses e até anos sem ser percebidos, dando abertura para eles roubarem diversos tipos de dados. Isso é possível, já que o malware encobre o próprio rastro. O que o torna difícil de ser rastreado ou percebido por programas que não são especializados nele.

Como detectar um ataque de APT?

Por mais que não exista uma solução única e perfeita para detectar o APTs, a implementação de uma estratégia de segurança em camadas, combinado vários tipos de defesas, boas práticas e tecnologias funciona como uma forma eficiente de evitar esse tipo de ataque.

Algumas das práticas que são indicadas no protocolo contra APTs são:

- Utilizar ferramentas de monitoramento de rede;

- Adotar sistemas de detecção de anomalias;

- Possuir uma ferramenta de EDR;

- Autenticação Multifatorial;

- Fazer PenTests regularmente;

- Treinamento de Conscientização em Segurança com os colaboradores.

A implementação em conjunto dessas soluções e práticas garante que o sistema esteja protegido contra APT, assim como outras ameaças. Porém, é importante ressaltar que ameaças evoluem constantemente. Com isso, é importante um protocolo de atualizações e patchings constantes para garantir que eles estejam preparados para lidar com novos APTs que surgem.

Conclusão

Quando pensamos na segurança dos dados de uma companhia, temos que pensar também em todo tipo de ameaça. Como uma ameaça mais silenciosa e que possui o padrão de apagar os seus rastros, o ATP costuma demorar para ser registrado por sistemas de segurança mais simples.

Por mais que seja uma ameaça rara, é importante se atentar aos protocolos de segurança, treinamento e atualização do sistema. Além disso, investir em soluções de segurança e PenTests são capazes de proteger e testar seus sistemas, garantindo que o sistema está preparado para evitar invasões. Com isso, evitando o prejuízo a longo prazo que um ataque de ATP pode causar.